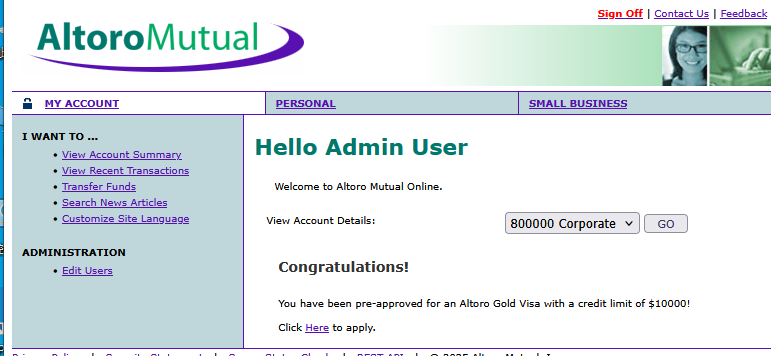

1、对testfire.net网页的渗透练习

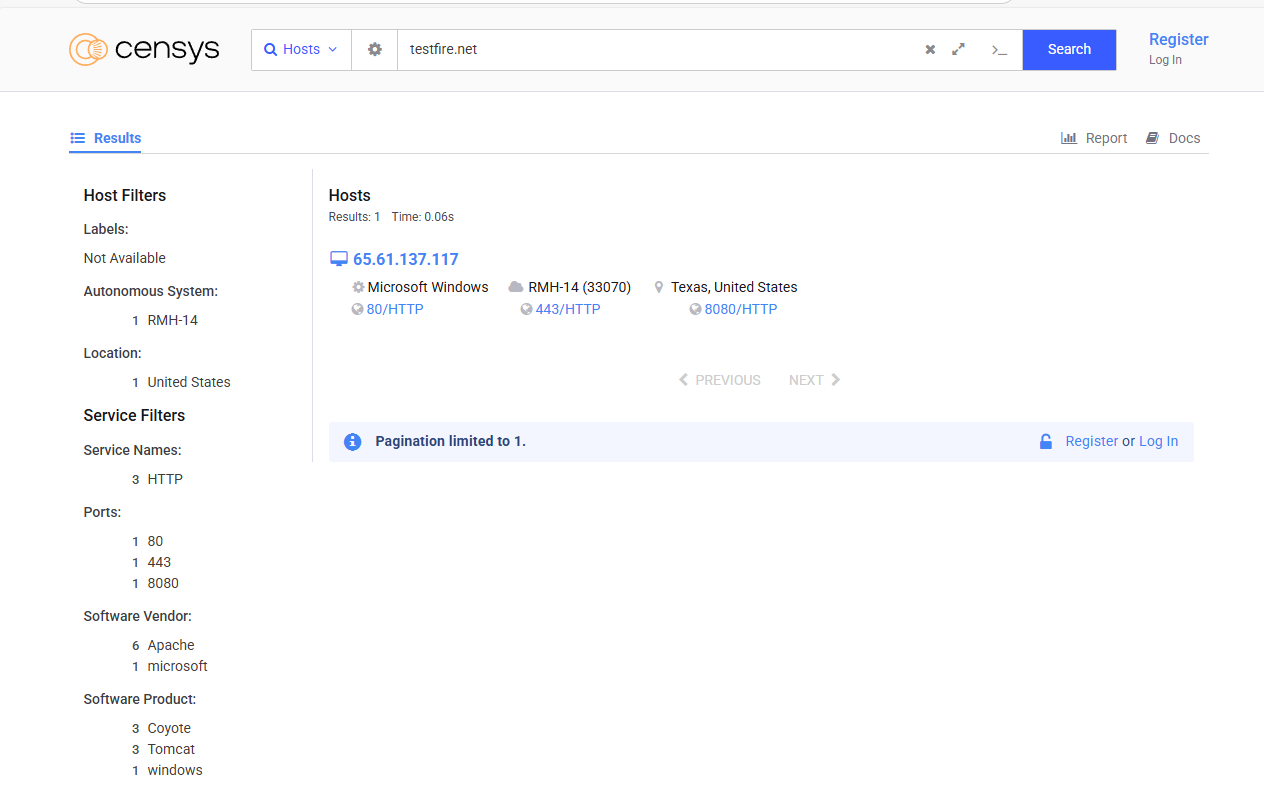

网络空间搜索引擎

扫描出公网地址:65.61.137.117

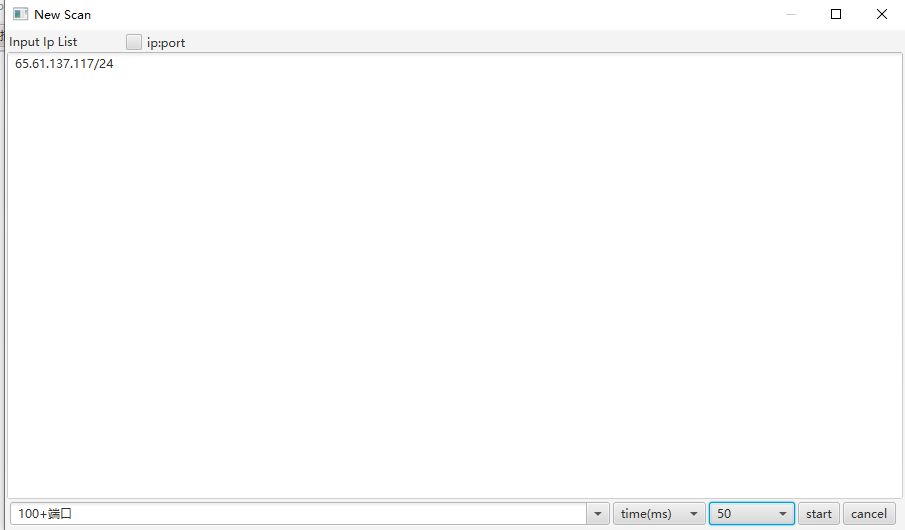

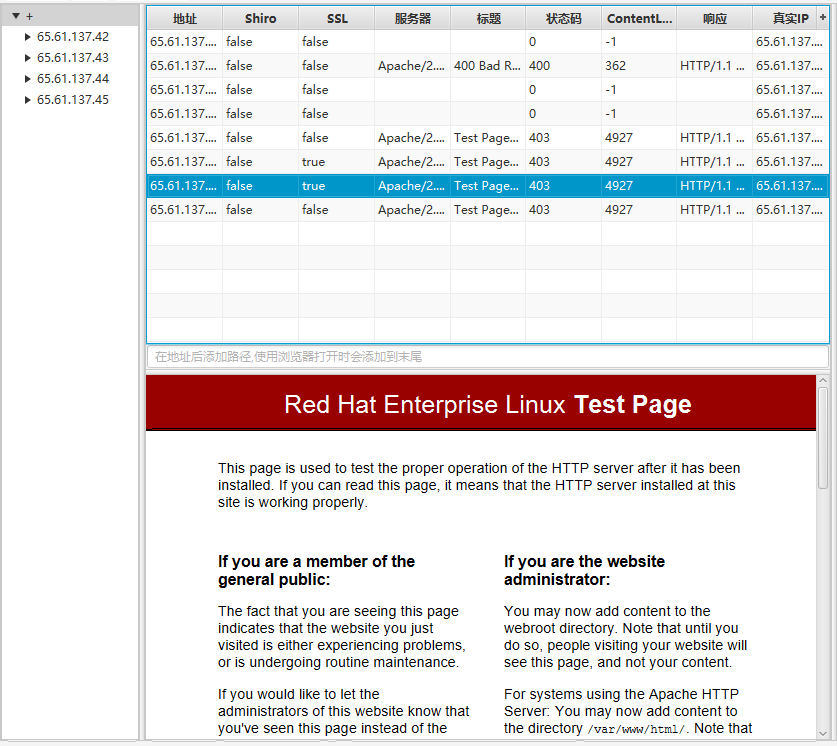

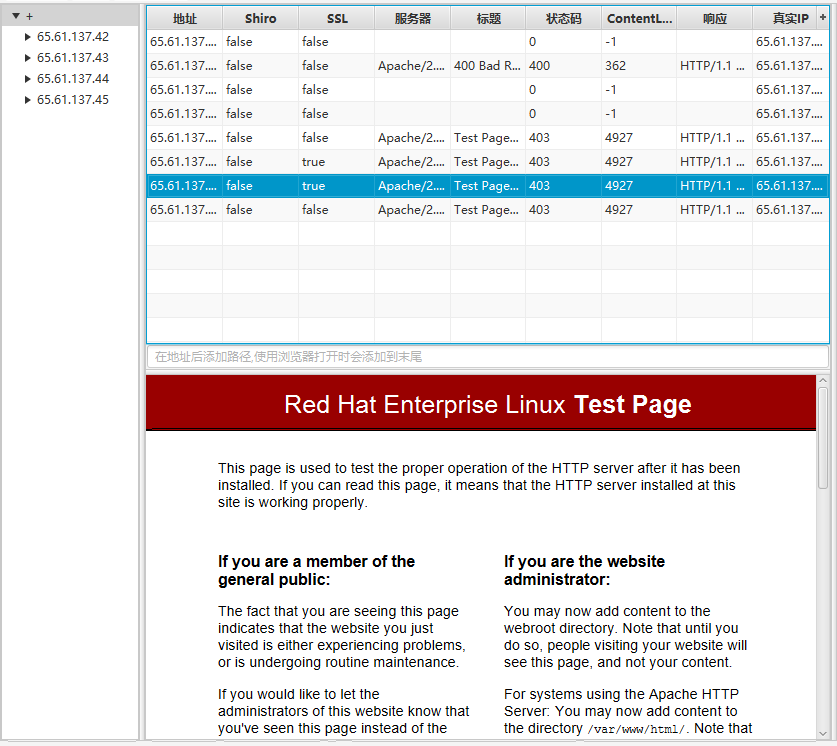

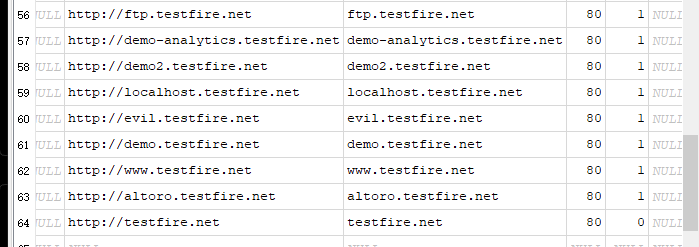

C段收集

新建WebFinder扫描

65.61.137.117这个网段的C段扫描结果

目录爆破

证书收集

子域名查询

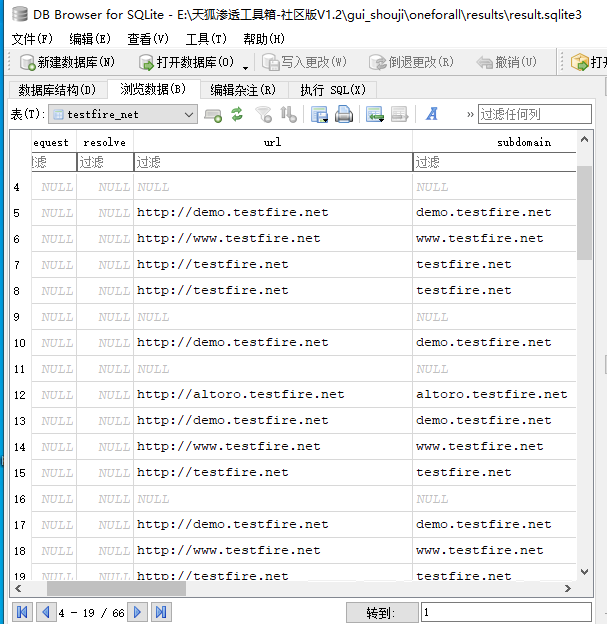

oneforall工具查询子域名

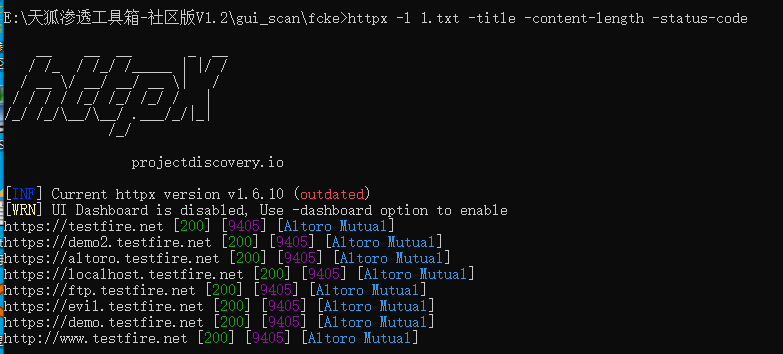

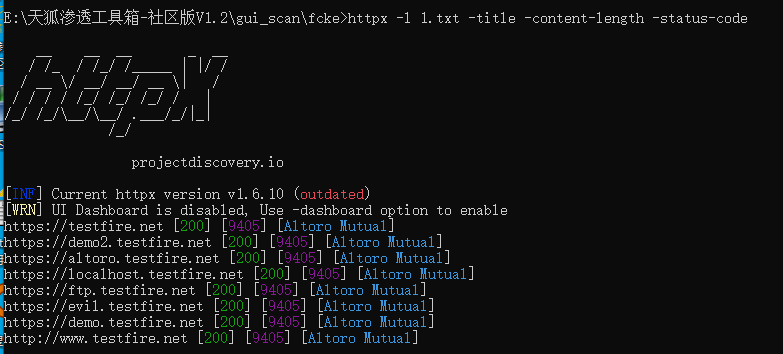

httpx存活扫描

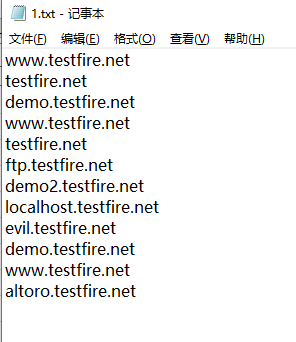

域名文件

扫描情况(httpx -l 1.txt -title -content-length -status-code)

2、天狐工具箱信息收集工具的使用

WebFinder

扫描C段,发现隐藏资产扩大攻击面

指纹信息扫描

通过分析目标系统反馈的各种特征信息,来精准化进行漏洞利用

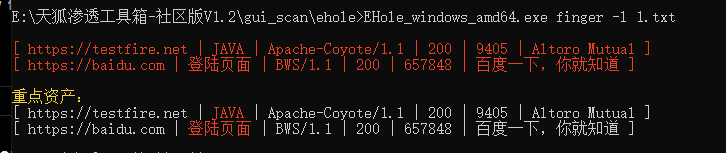

指纹信息扫描-EHole

EHole_windows_amd64.exe finger -l 1.txt |

指纹信息扫描-P1finger

P1finger64.exe -uf 1.txt |

指纹信息扫描-TideFinger

TideFinger_windows_amd64_v3.2.3.exe -uf 1.txt |

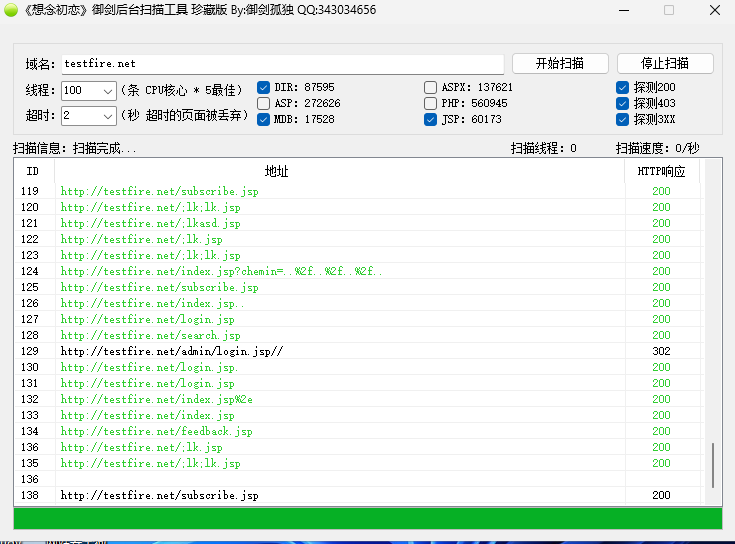

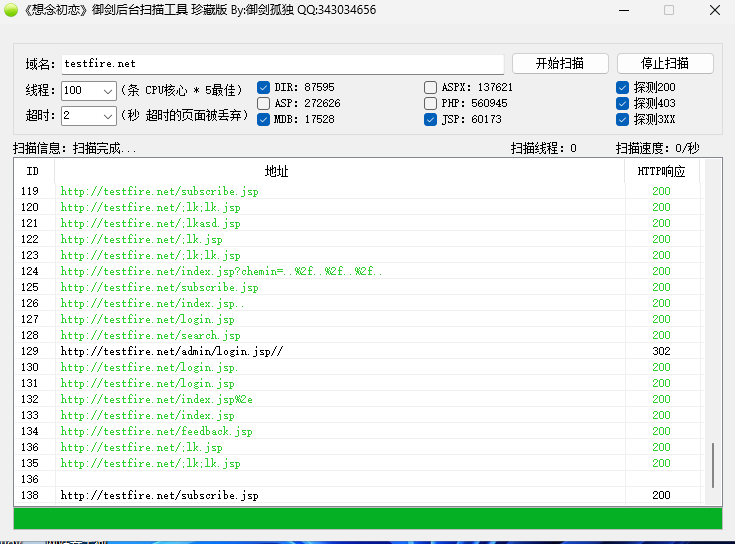

御剑2

通过目录扫描发现敏感目录或文件,发现未授权访问的页面

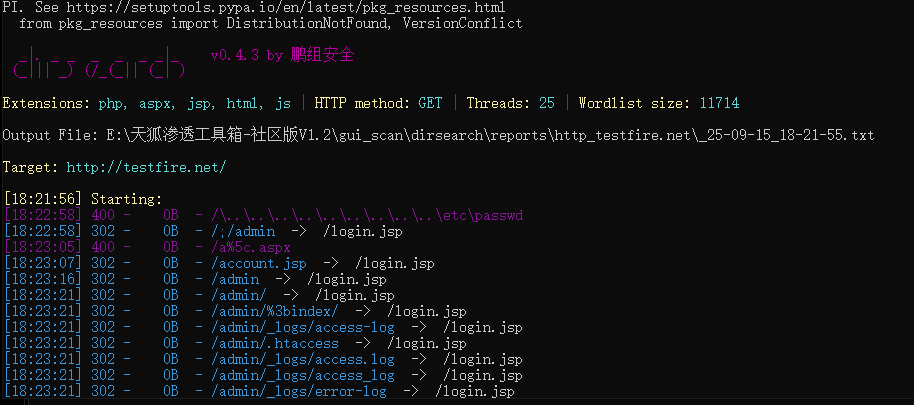

DirSearch探测目录

python dirsearch.py -u http://testfire.net |

OneForAll子域名探测

主域名一般防御是最强的,通过探测子域名扩大攻击面,同时也可以找到一些未授权访问的页面、或一些隐藏资产

python oneforall.py --target testfire.net run |

输出文件为.sqlite3文件,使用sqlite打开

httpx域名存活探测

配合其他子域名检测工具使用,检测子域名是否可以进行正常访问

httpx.exe -l 1.txt -title -content-length -status-code |

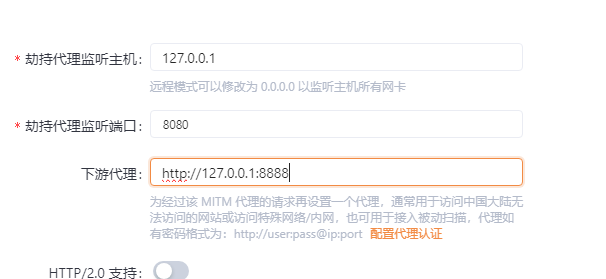

3、使用xray配合yakit进行被动扫描

yakit配置

Xray命令

xray_windows_amd64.exe webscan --listen 127.0.0.1:7777 --html-output 1.html |

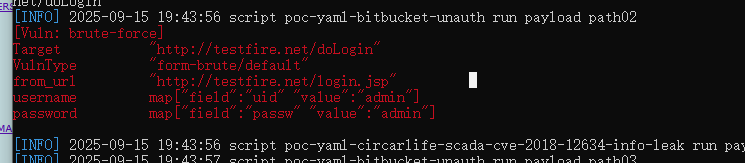

扫描testfire.net,测试登录界面

登录测试