1、针对xiusafe.com域名,尝试绕过cdn,把可用的手段都用一遍

首先使用 chinaz.com 网站的多地ping功能去查询 xiusafe.com 的IP地址,发现解析出来很多地址,可以判断这个网站使用了CDN服务

接下来尝试绕过CDN服务,首先登录网站发现这是个博客网站,那么通过邮件服务器发送邮件方法就行不通了,但是又没有国外IP这个方法也行不通。

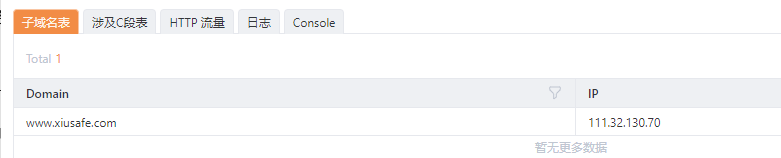

接下来使用yakit进行子域名扫描发现除了主站没有其他子域名,那么通过子域名绕过CDN行不通

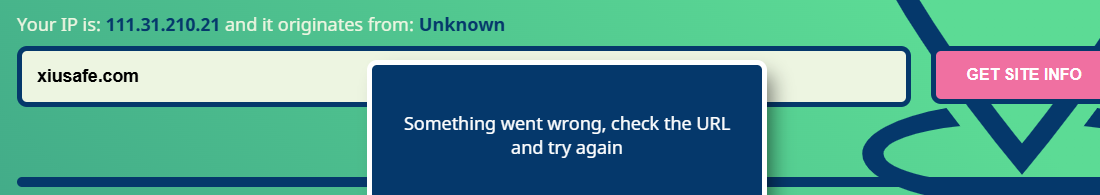

尝试去其他网站直接跳过域名查询真实IP,在这个网站上发现查询不出有用的信息

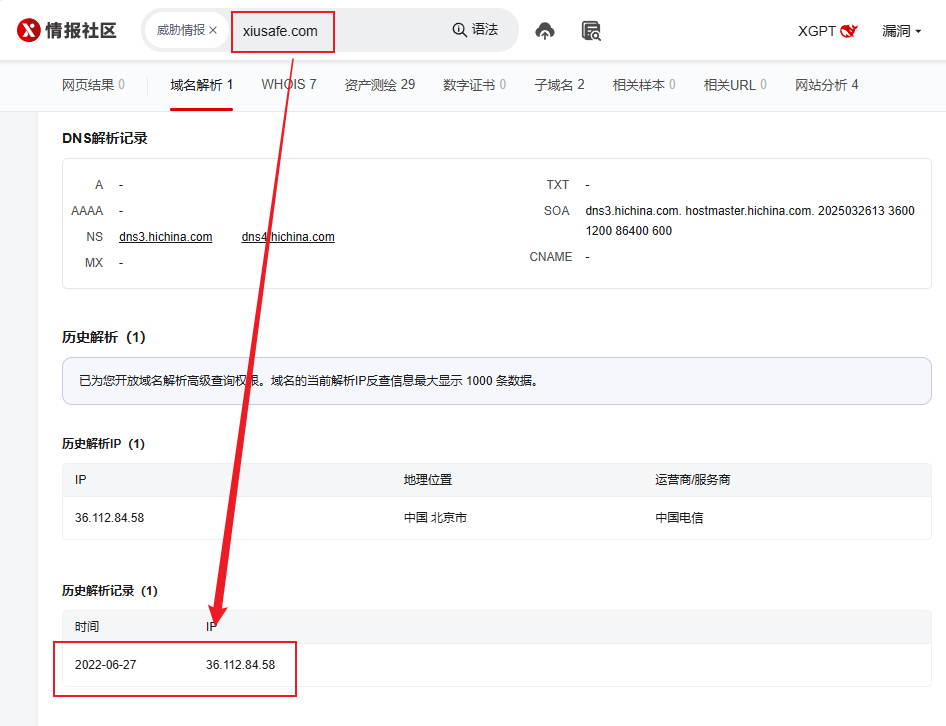

查询域名历史,使用微步查看域名信息可以看到历史解析记录和whois、资产测绘等信息

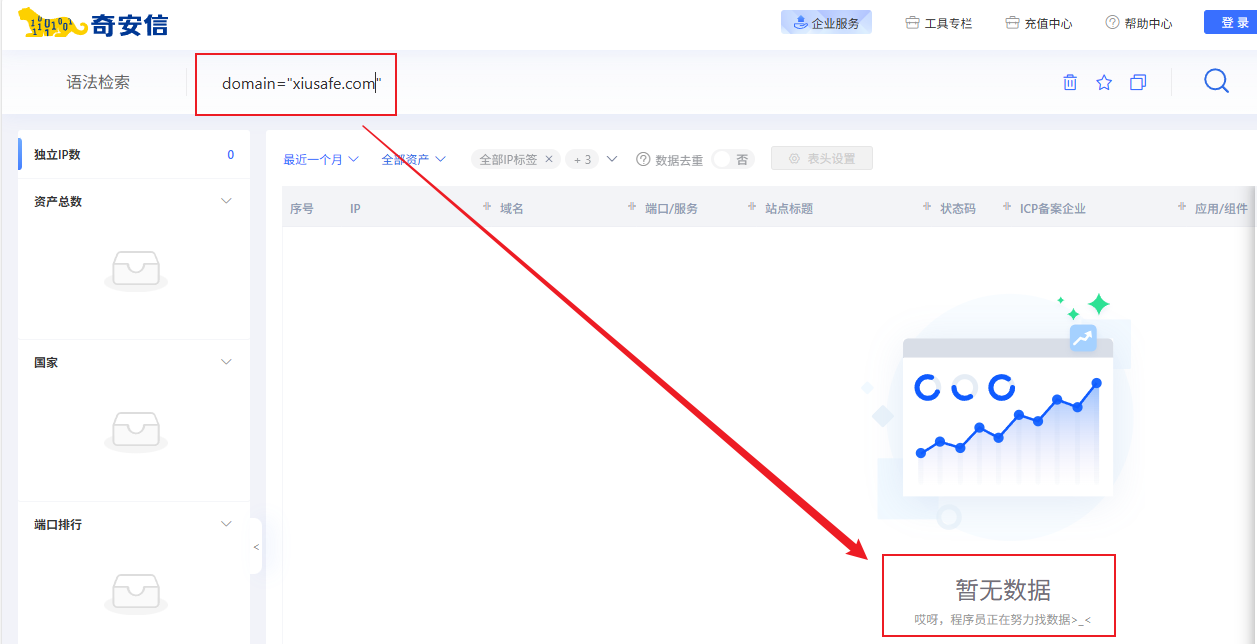

使用网络空间测绘平台进行搜索

hunter:

domain=”xiusafe.com”

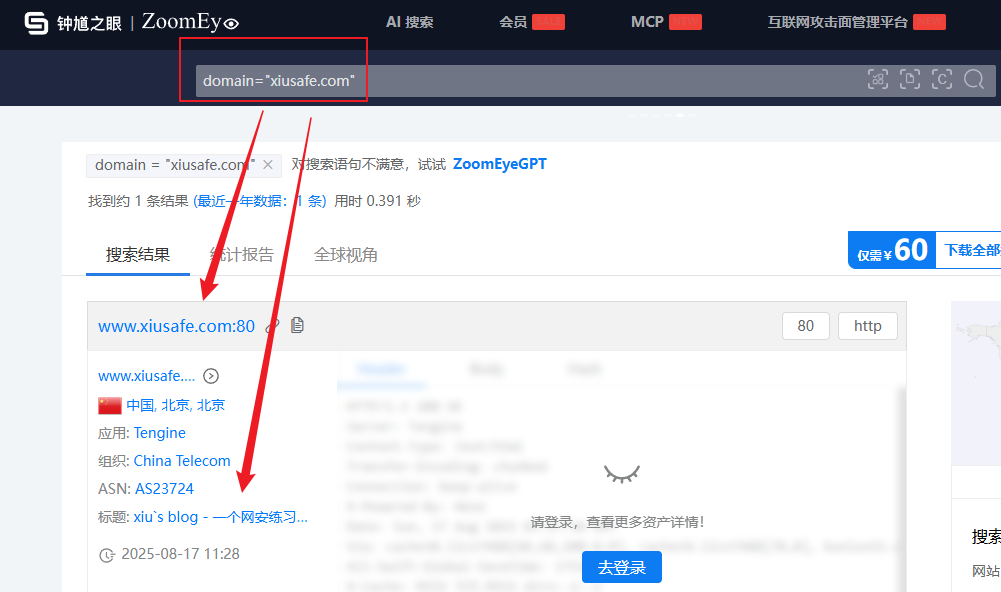

zoomeye:

domain=”xiusafe.com”直接搜索域名发现也只能出现域名

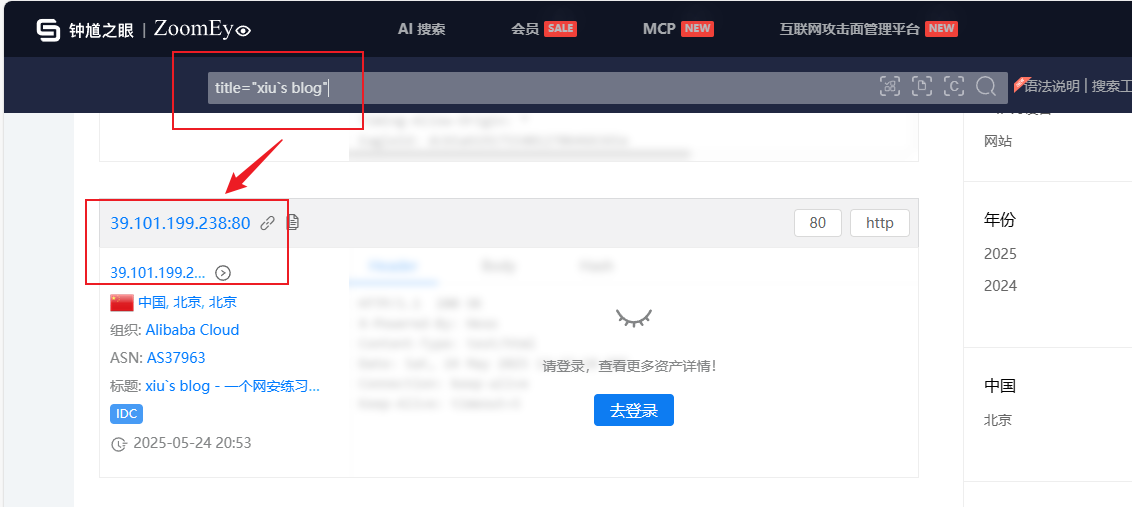

下面换个方法,使用标题搜索title=”xiu`s blog”,成功找到IP:39.101.199.238

fofa:解析出IP: 39.101.199.238

最后通过IP进行访问测试,直接访问 39.101.199.238,访问成功

2、针对testfire.net网站,进行信息收集,写出每一步骤的目的以及想要达成的效果

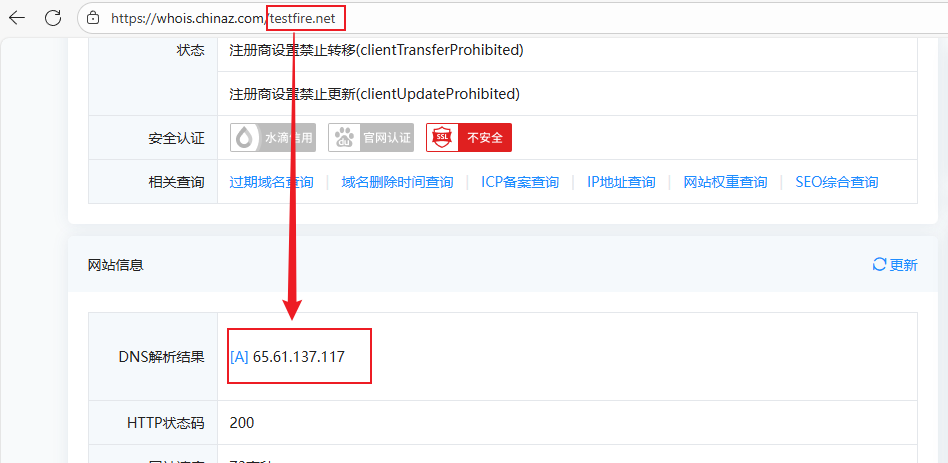

WHOIS查询

首先查询 testfire.net 的whois信息,查找testfire.net的IP信息,若不能通过域名访问还能尝试通过IP访问

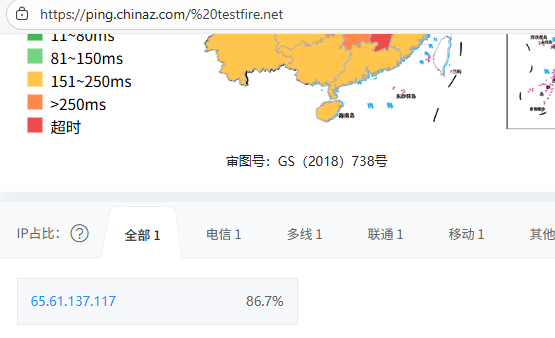

使用多地ping查看网站是否启用了CDN服务,发现就一个IP,可以确定为此域名绑定的IP

端口开放情况

接下来查询网站所在服务器开放的端口情况,此举是在攻防中为了扩大攻击范围,在此不进行此操作

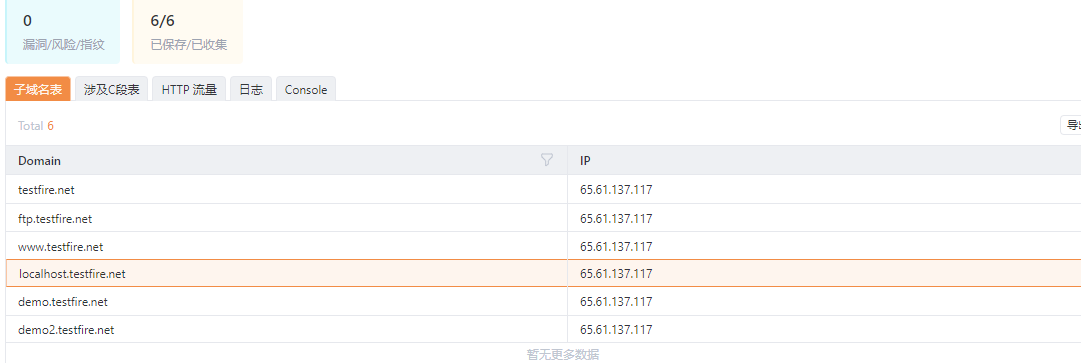

子域名查询

使用yakit查找网站子域名,在攻防中使用用于扩大攻击范围。这里使用是为了进行信息收集测试,可以看到这些子域名都指向同一个IP

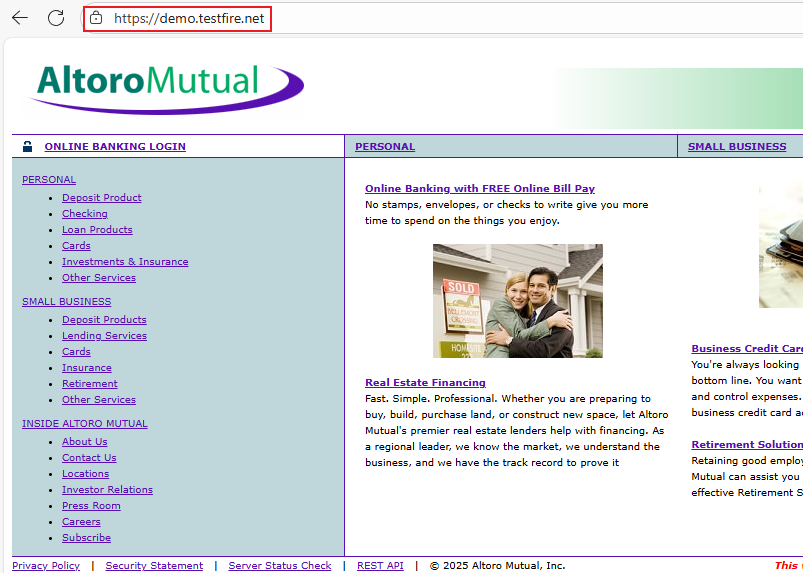

随机访问一个子域名发现指向这个网站,估计其他子域名都是指向这个网站的

网站架构、服务器指纹信息查询

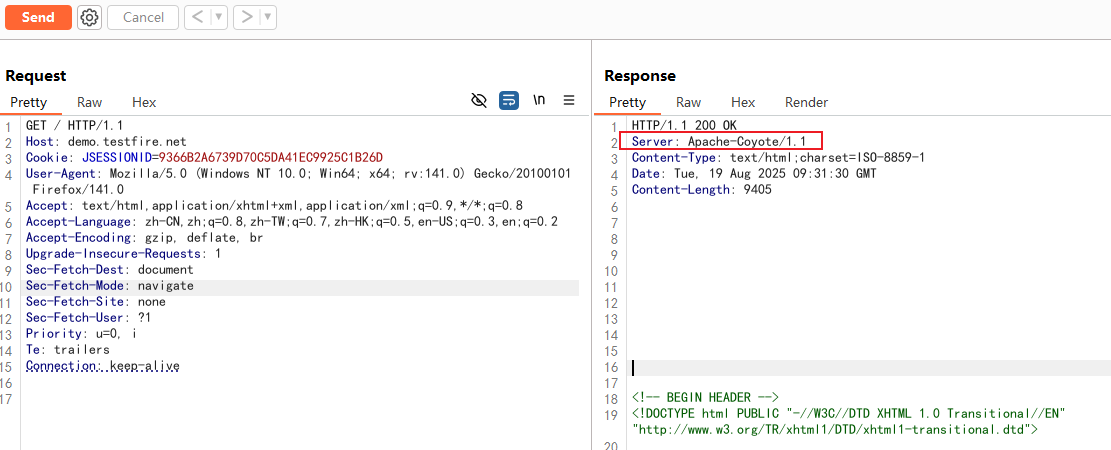

使用burp抓包查看请求头和响应头没有发现什么特别信息

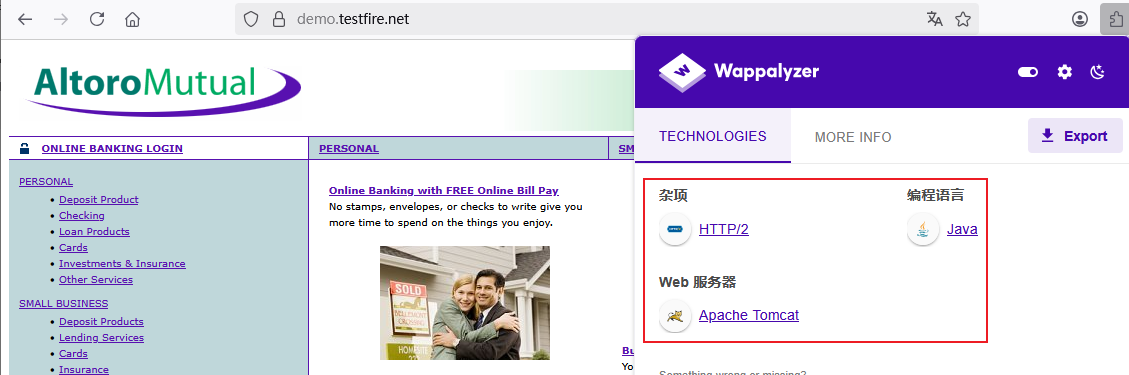

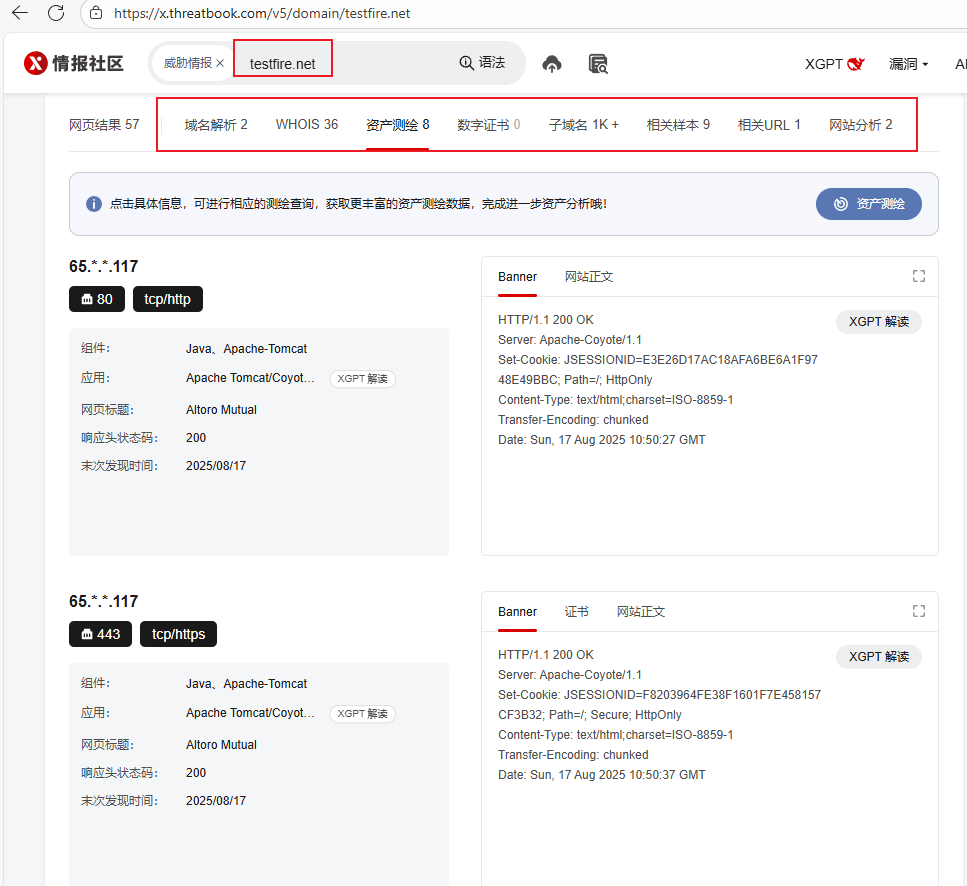

使用 Wappalyzer 插件查看网站指纹信息,得到的消息不多,只知道网站用java语言编写,并且使用了Apache和Tomcat中间件,但不知道中间件的具体版本

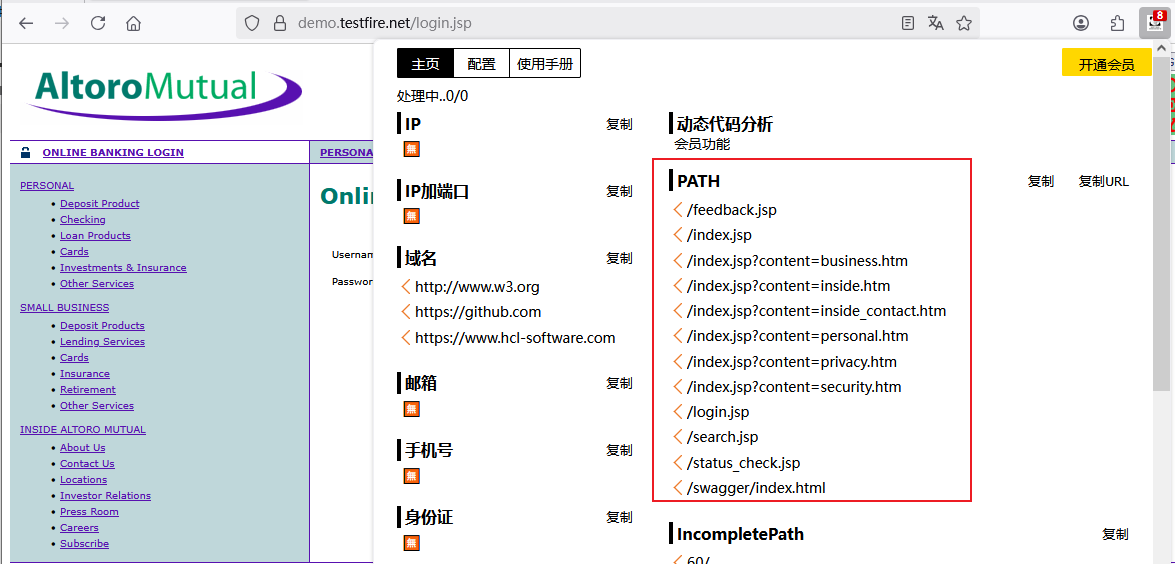

通过findsomething插件可以看到页面中存在多个可访问页面,其中有login.jsp等熟知页面,对于这些页面可以访问查看也是扩大了攻击范围

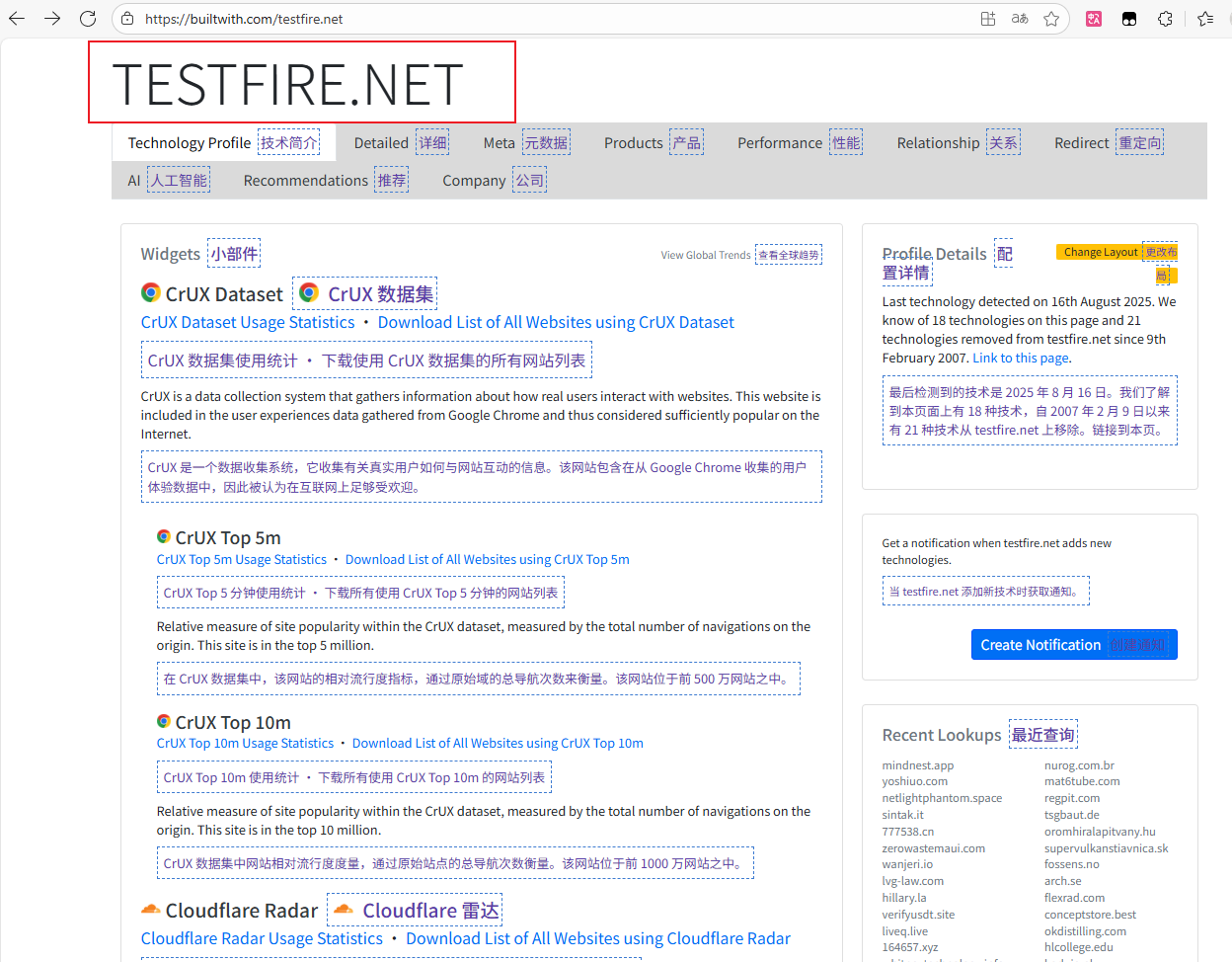

使用**https://builtwith.com/**网站搜索testfire.net的信息,可以查看网站使用的技术栈,根据使用的技术栈可以尝试利用技术栈存在的漏洞进行渗透测试

使用微步(https://x.threatbook.com/)搜索 testfire.net 也能够搜索出许多信息,例如网站资产信息、子域名信息等

备案

由于是国外网站,查询不到备案信息

IP反查

IP反查可以查看这个IP曾经绑定过的域名信息,可以看到查询出了不少子域信息,同样可以扩大攻击面

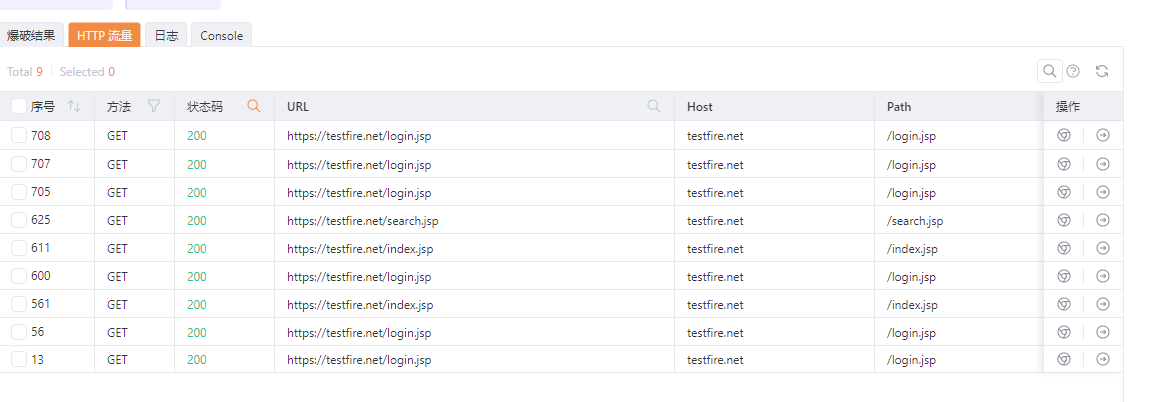

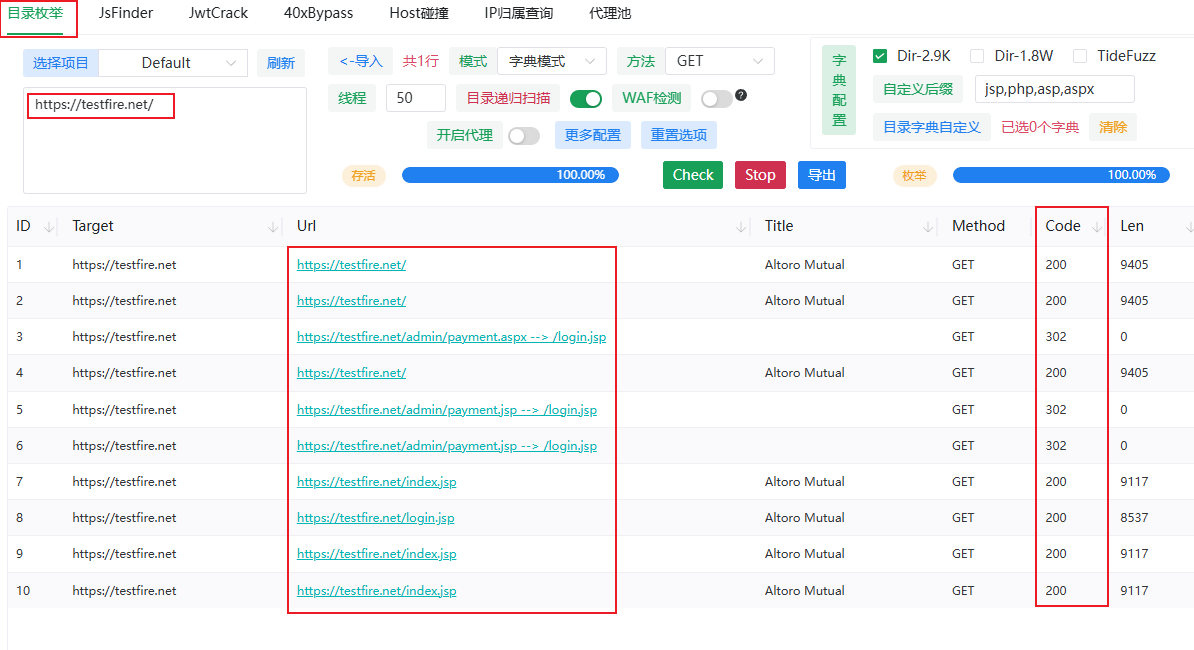

目录扫描

需要在规定合法的允许下进行

使用工具,Tscan、yakit

yakit扫描结果

Tscan的扫描结果

可以看到这个网站有很多可访问的路径,若是做红蓝对抗为攻击增加了更多的机会,后面就是对这些目录挨个访问进行测试

login.jsp账户名admin,密码admin

扩展:公众号找更多的信息收集文章进行联系

公众号:不秃头的安全

《EDUSRC漏洞挖掘技巧汇总+信息收集各种姿势》